Экономика масштабируемого ИИ-2025: железо, алгоритмы и внедрение — отчёт Mary Meeker 2025

Ядро взрывного роста ИИ — «железо + алгоритмы». Объём обучения языковых моделей рос на 360 % в год и превысил...

Отчет OTORIO выявляет значительные сбои в результате кибератак, растущие опасения в сфере безопасности OT

Отчет OTORIO за середину 2024 года предоставляет критическую информацию о состоянии безопасности операционных технологий (OT), Интернета вещей (IoT) и киберфизических...

Децентрализованные финансы: возможности, риски и регулирование

Гонконгский институт денежно-кредитных и финансовых исследований (HKIMR) опубликовал в июне 2024 года отчет «Децентрализованные финансы: текущее состояние и развитие регулирования»....

Раскрытие самых угрожающих криминальных сетей ЕС: отчёт Европола

Введение Европейский Союз (ЕС) сталкивается с серьёзными угрозами для внутренней безопасности, исходящими от организованной преступности. В новом отчёте Европола, опубликованном в...

Стратегическое преимущество собственной серверной инфраструктуры: анализ преимуществ для устойчивого развития бизнеса

В эпоху цифровой трансформации и стремительного роста данных перед компаниями остро встает вопрос выбора оптимальной ИТ-инфраструктуры. Многие бизнесы на первый...

Цифровые двойники городов: ключевые выводы и рекомендации/Digital Twin Cities: Key Insights and Recommendations, WEF

Документ представляет собой обширный отчет, опубликованный в августе 2023 года ВЭФ при сотрудничестве с Китайской академией информационных и коммуникационных технологий...

Борьба с отмыванием денег и финансированием терроризма: анализ и перспективы в отчете Базельского индекса AML 2023

Организованная преступность и коррупция обходятся странам в триллионы долларов. Обновлён Базельский индекс AML, который является независимым ежегодным рейтингом, оценивающим риск...

тест

ПРАВИТЕЛЬСТВО РОССИЙСКОЙ ФЕДЕРАЦИИ ПОСТАНОВЛЕНИЕ от 26 октября 2023 г. № 1784 МОСКВА Об утверждении Правил осуществления федерального государственного контроля за обеспечением защиты государственной тайны Правительство Российской...

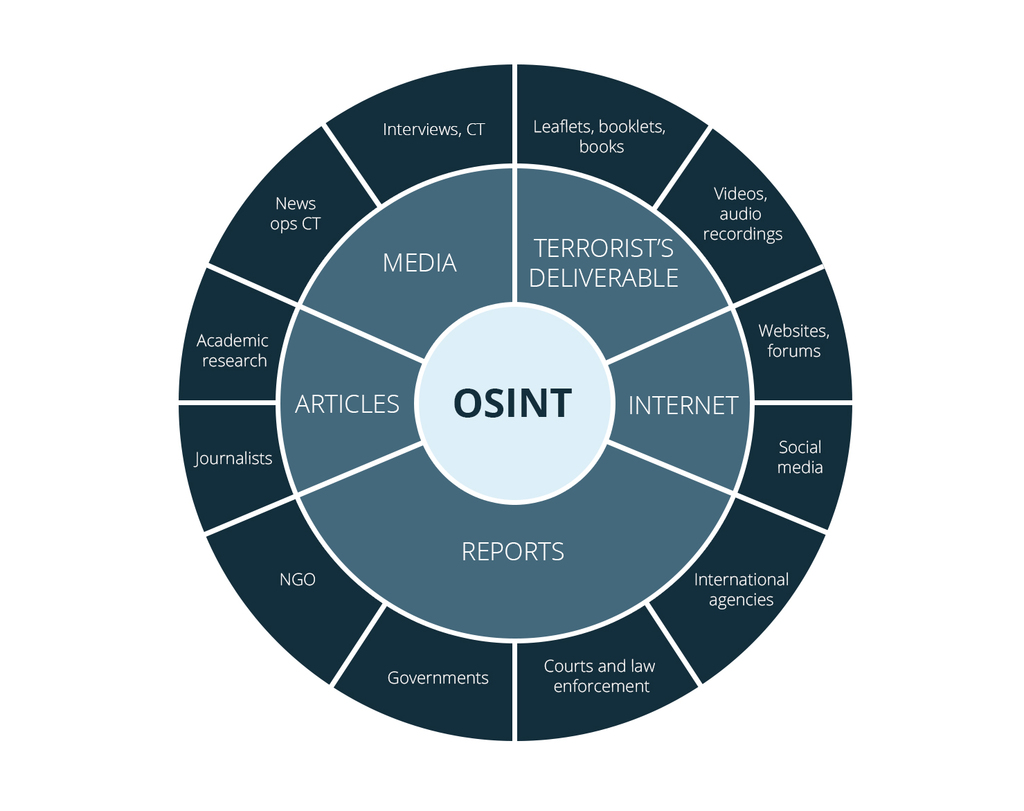

Разведка с открытым исходным кодом: всесторонний обзор текущего состояния, приложений и будущих перспектив в области кибербезопасности

Open Source Intelligence — OSINT представляет собой практику сбора и анализа публично доступной информации из различных источников в интернете. OSINT...

Обновления ChatGPT

На основе утечек информации, OpenAI планирует представить важные обновления ChatGPT на своей разработческой конференции 6 ноября 2023 года. Эти обновления...

Информационная физика и гипотеза симуляции — Ученые «доказали», что мы живем в симуляции

Существует теория, предложенная ученым Мелвином Вопсоном. Она утверждает, что наша Вселенная похожа на видеоигру, где информация ведет себя как компьютерный...

Рынок мэйнфреймов все еще растет в тени cloud

Оценка стоимости готового центра обработки данных растет по мере того, как организациям приходится платить за услуги после миграции. Краткое погружение:...