Безопасность веб-приложений относится к мерам, принимаемым для защиты веб-приложений от потенциальных атак. Она включает стратегии и процессы для защиты веб-приложений от внешних угроз, которые могут поставить под угрозу их функциональность, безопасность и целостность данных.

Эффективная стратегия безопасности веб-приложений включает в себя выявление возможных уязвимостей, оценку связанных с ними рисков и реализацию мер по предотвращению атак.

Многие компании в значительной степени полагаются на веб-приложения в своей работе. Нарушение безопасности может привести к значительным финансовым потерям, ущербу репутации компании и потенциальным юридическим последствиям. Поэтому организации должны обеспечить безопасность своих веб-приложений.

Распространенные уязвимости в веб-приложениях

Несмотря на все усилия разработчиков и экспертов по безопасности, ни одно веб-приложение не является полностью защищенным от рисков безопасности. Несколько распространенных уязвимостей, часто используемых злоумышленниками, включают внедрение SQL, межсайтовый скриптинг (XSS), подделку межсайтовых запросов (CSRF), небезопасные прямые ссылки на объекты (IDOR) и неправильные настройки безопасности.

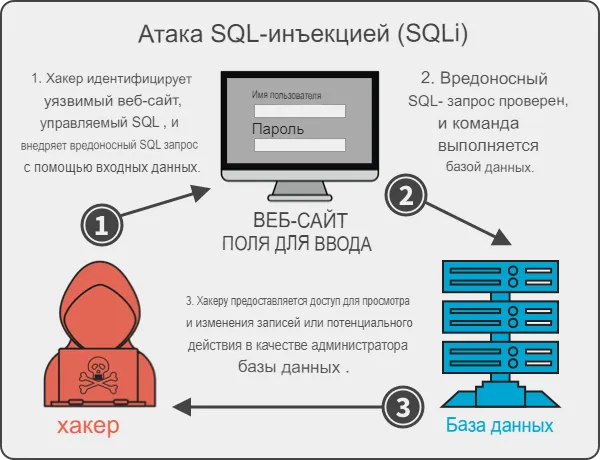

Внедрение SQL

Внедрение SQL -это уязвимость веб-безопасности, которая позволяет злоумышленнику вмешиваться в запросы приложения к базе данных. Обычно это происходит, когда разработчик использует непроверенный или некодированный пользовательский ввод в запросе к базе данных.

Злоумышленник может манипулировать SQL-запросом для просмотра конфиденциальной информации, изменения базы данных или даже выполнения административных операций с базой данных.

Межсайтовый скриптинг (XSS)

Межсайтовый скриптинг (XSS) возникает, когда злоумышленник внедряет вредоносные скрипты на веб-страницы, просматриваемые другими пользователями.

Злоумышленник использует эти скрипты для кражи конфиденциальной информации, такой как сеансовые файлы cookie, что позволяет им выдавать себя за жертву и выполнять действия от ее имени.

Последствия успешной атаки XSS варьируются от незначительных неприятностей до значительных нарушений безопасности.

Подделка межсайтовых запросов (CSRF)

Подделка межсайтовых запросов (CSRF) — это атака, которая обманом заставляет жертву отправить вредоносный запрос. Это достигается путем включения ссылки или скрипта на веб-страницу, которая ведет к сайту, на котором пользователь аутентифицирован.

Успешная CSRF-атака может привести к несанкционированным изменениям данных, таким как адрес электронной почты, пароль и многое другое.

Небезопасные прямые ссылки на объекты (IDOR)

Небезопасные прямые ссылки на объекты (IDOR) возникают, когда разработчик предоставляет ссылку на внутренний объект реализации, такой как файл, каталог или ключ базы данных. Адвокаты могут манипулировать этими ссылками для доступа к несанкционированным данным без проверки контроля доступа или другой защиты.

Неправильные настройки безопасности

Неправильные настройки безопасности являются наиболее часто встречающейся проблемой. Обычно это происходит, когда приложение или его платформа настроены небезопасно. Злоумышленник может использовать эти неправильные настройки для доступа к несанкционированной информации или функциональности.

Роль фреймворков и стандартов безопасности

Основы и стандарты безопасности имеют основополагающее значение для обеспечения безопасности веб-приложений. Предоставляя системный подход к управлению рисками безопасности, эти рекомендации служат дорожными картами для организаций, стремящихся укрепить свое положение в области кибербезопасности.

Соблюдение этих структур и стандартов позволяет организациям решать различные проблемы безопасности и обеспечивать конфиденциальность, целостность и доступность своих веб-приложений.

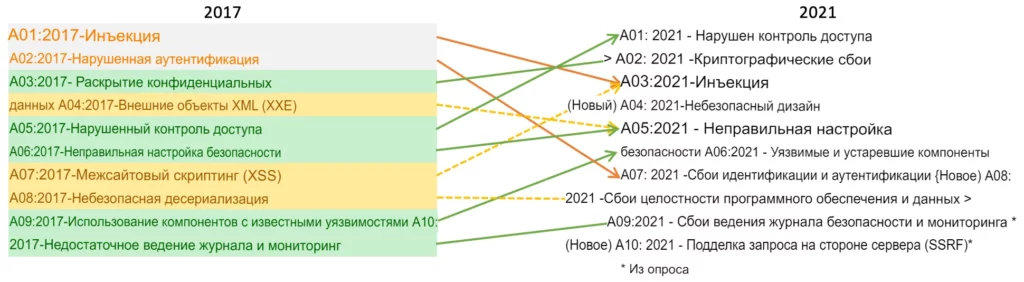

OWASP (проект Open Web Application Security)

OWASP — это открытое сообщество, которое позволяет организациям разрабатывать, приобретать и поддерживать приложения и API, способные противостоять угрозам безопасности.

Одним из их самых уникальных ресурсов является OWASP Top 10, стандартный информационный документ для разработчиков и безопасности веб-приложений.

Оно отражает широкий консенсус в отношении наиболее критических рисков безопасности веб-приложений. Используя OWASP Top 10 в качестве руководства, разработчики могут расставить приоритеты в мерах безопасности, сосредоточиться на наиболее значительных угрозах и значительно повысить безопасность своих веб-приложений.

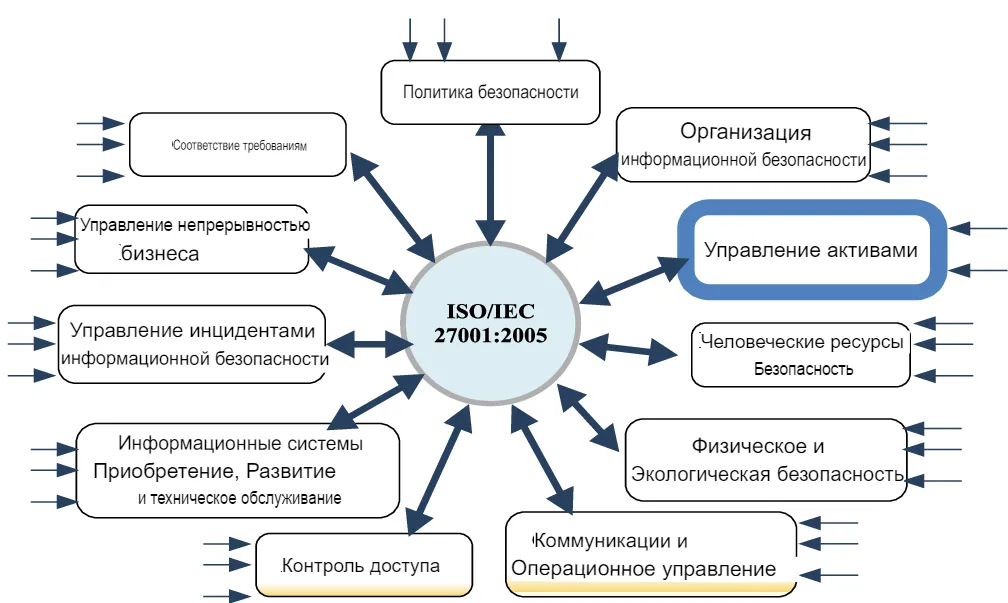

ISO/IEC 27001

Это всемирно признанный стандарт для создания, внедрения, поддержки и постоянного совершенствования системы управления информационной безопасностью (ISMS).

Этот стандарт помогает организациям последовательно и экономически эффективно управлять своими методами обеспечения безопасности в одном месте.

В нем рассматриваются различные средства контроля безопасности, от оценки рисков до контроля доступа и управления инцидентами.

Соответствие стандарту ISO/IEC 27001 демонстрирует, что организация стремится следовать лучшим практикам информационной безопасности.

PCI DSS (стандарт безопасности данных в индустрии платежных карт)

Если ваше веб-приложение связано с обработкой, хранением или передачей данных о держателях карт, соблюдение стандарта PCI DSS является обязательным. Этот стандарт направлен на защиту транзакций по кредитным картам от кражи данных и мошенничества.

Оно включает 12 требований, включая регулярные аудиты безопасности, защищенные сети и системы, меры контроля доступа и многое другое. Организации могут защитить конфиденциальные данные о держателях карт и завоевать доверие клиентов, соблюдая требования стандарта PCI DSS.

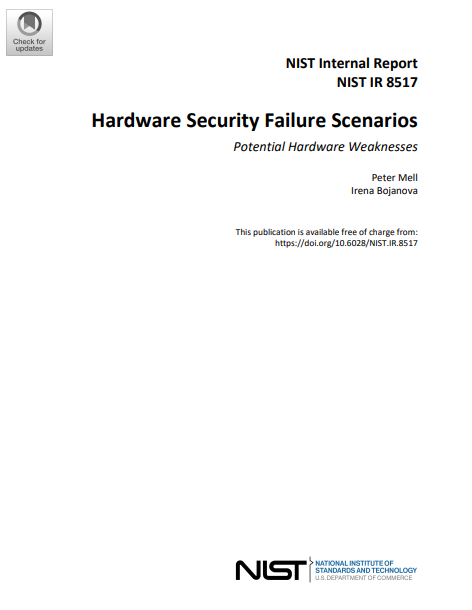

NIST Cybersecurity Framework

Разработанная Национальным институтом стандартов и технологий (NIST), эта добровольная структура предоставляет политику управления рисками кибербезопасности.

Оно включает стандарты, рекомендации и лучшие практики для эффективного с точки зрения затрат управления рисками кибербезопасности .

Ядро фреймворка состоит из пяти основных функций: идентификация, защита, обнаружение, реагирование и восстановление. Фреймворк NIST широко используется в различных отраслях благодаря своей гибкости и всесторонности.

Критические элементы управления безопасностью CIS (CIS CSC)

Разработанный Центром безопасности Интернета, CIS CSC представляет собой набор из 20 действий, призванных обеспечить организациям дорожную карту по повышению их уровня кибербезопасности. Эти средства управления представляют собой серию хорошо проверенных и поддерживаемых действий по обеспечению безопасности, которые при внедрении могут предотвратить самые масштабные и опасные кибератаки.

Рекомендации по обеспечению безопасности веб-приложений

Приведенные ниже рекомендации помогут вам обезопасить веб-приложения и снизить бизнес-риски.

Методы безопасного кодирования

Безопасное кодирование — это практика написания кода для систем, приложений и программного обеспечения таким образом, чтобы защитить систему от уязвимостей. Оно включает в себя ряд принципов, разработанных для устранения категорий ошибок, которые могут привести к уязвимостям системы.

Безопасное кодирование помогает защитить систему от потенциальных угроз путем выявления и устранения программных ошибок или брешей, которыми могли воспользоваться киберпреступники.

Методы безопасного кодирования становятся все более важными в современном технологическом ландшафте. Безопасность часто ставится под угрозу, поскольку разработчики вынуждены предоставлять быстрое и эффективное программное обеспечение.

Однако разработчики должны понимать, что методы безопасного кодирования могут повысить безопасность, качество и ремонтопригодность их кода.

Это может значительно сократить время и затраты, связанные с исправлением ошибок и уязвимостей на более поздних стадиях жизненного цикла разработки программного обеспечения.

Проверка и очистка пользовательского ввода

Проверка и очистка пользовательского ввода являются важнейшими аспектами безопасности веб-приложений. Они проверяют и очищают пользовательский ввод для предотвращения уязвимостей в системе безопасности, таких как внедрение SQL, межсайтовый скриптинг и удаленное выполнение кода.

Улучшенные методы проверки и очистки пользовательского ввода включают использование списков разрешений вместо списков запрещений, безопасные API и контекстно-зависимую кодировку вывода. Эти методы могут помочь предотвратить распространенные уязвимости в системе безопасности веб-приложений и защитить приложение от потенциальных атак.

Автоматическое тестирование безопасности

Автоматизация играет решающую роль в тестировании безопасности, автоматизируя повторяющиеся задачи, уменьшая количество человеческих ошибок и ускоряя процесс тестирования.

Автоматизированные средства тестирования безопасности могут сканировать известные уязвимости, выполнять тестовые примеры и генерировать отчеты, освобождая команды безопасности для решения более сложных задач.

Автоматизация также может помочь предприятиям не отставать от быстрых темпов разработки и развертывания программного обеспечения. По мере ввода в действие нового кода автоматизированные средства могут быстро проверять наличие уязвимостей, обеспечивая интеграцию безопасности на протяжении всего жизненного цикла разработки программного обеспечения.

Это особенно важно в среде Agile или DevOps, где скорость и эффективность имеют решающее значение.

Исправление и обновление программного обеспечения

В среде DevOps непрерывная интеграция и развертывание являются нормой. Это означает, что код часто обновляется и развертывается, что может создавать потенциальные уязвимости в системе безопасности.

Поэтому регулярное исправление и обновление имеют решающее значение для поддержания безопасности приложения.

Исправление включает в себя обновление программного обеспечения для устранения уязвимостей в системе безопасности. Регулярное управление исправлениями гарантирует, что приложение защищено от известных угроз. Также важно поддерживать все программные компоненты, включая сторонние библиотеки и фреймворки, в актуальном состоянии.

Шифрование данных и безопасная передача данных

Шифрование данных — это процесс преобразования данных в формат, нечитаемый неавторизованными пользователями. Это важно для безопасности веб-приложений, поскольку защищает конфиденциальные данные от доступа киберпреступников.

Безопасная передача данных по протоколу HTTPS также имеет решающее значение для безопасности веб-приложений. HTTPS, или протокол безопасной передачи гипертекста, представляет собой протокол интернет-связи, который защищает целостность и конфиденциальность данных между компьютером пользователя и сайтом.

Это гарантирует, что данные, передаваемые между пользователем и веб-приложением, зашифрованы и безопасны.

Заключение

В заключение, понимание и внедрение передовых методов обеспечения безопасности веб-приложений крайне важно для бизнеса в современную цифровую эпоху.

Методы безопасного кодирования, автоматизация тестирования безопасности, искусственный интеллект в WAFS, регулярное исправление и обновление, улучшенная проверка входных данных и их очистка, шифрование данных и безопасная передача по протоколу HTTPS — все это важнейшие аспекты безопасности веб-приложений, которым компании должны уделять приоритетное внимание.

Помните, безопасность вашего веб-приложения — это не только защита вашего бизнеса; это также защита доверия и лояльности ваших клиентов.