Google представляет Project Vaani, открывающий двери для безграничных инноваций в области искусственного интеллекта

Project Vaani от Google открывает доступ к исследовательским моделям, наборам данных и инструментам искусственного интеллекта, стимулируя инновации в распознавании речи,...

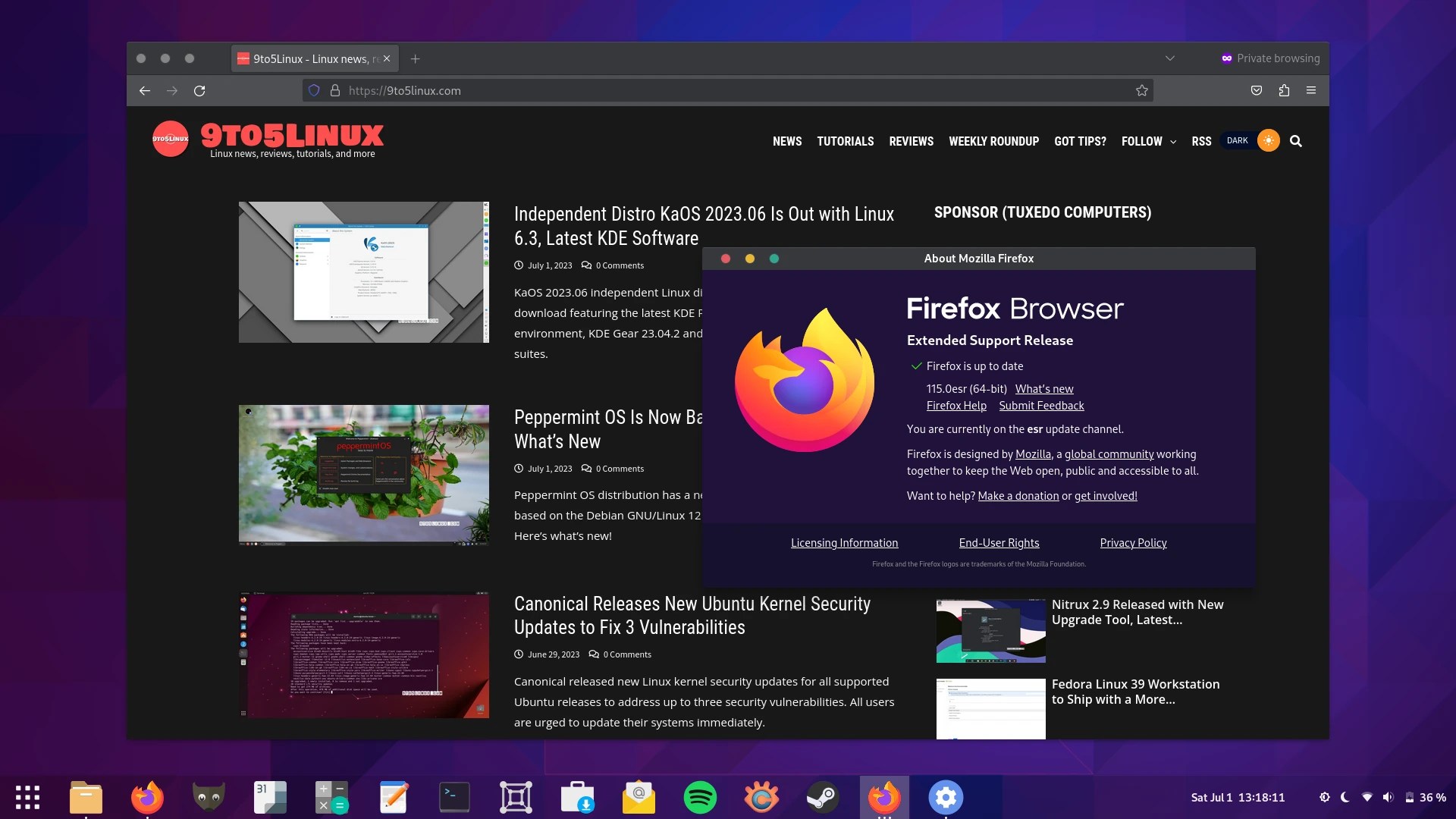

Firefox 115 ESR доступен с аппаратным декодированием видео для графических процессоров Intel в Linux

Эта версия также позволяет пользователям Linux открывать ссылки или выполнять поиск текста из буфера обмена средним нажатием на кнопку Новой...

Агентства США покупают огромное количество личной информации на открытом рынке – ученый-юрист объясняет, почему и что это значит для конфиденциальности в эпоху искусственного интеллекта

Многочисленные правительственные учреждения, включая ФБР, Министерство обороны, Агентство национальной безопасности, Министерство финансов, Разведывательное управление министерства обороны, военно-морской флот и береговую...

В Совфеде рекомендовали Минцифры как можно скорее узаконить деятельность «белых» хакеров

Зампред Совета по развитию цифровой экономики при Совете Федерации Артем Шейкин пояснил, что регламентация деятельности специалистов по поиску уязвимостей поможет...

ГОСНИИАС УЧАСТВУЕТ В РАЗРАБОТКЕ НОВЫХ ОБРАЗОВАТЕЛЬНЫХ ПРОГРАММ ПО ИСКУССТВЕННОМУ ИНТЕЛЛЕКТУ

Государственный научно-исследовательский институт авиационных систем (ФАУ «ГосНИИАС», входит в состав НИЦ «Институт им. Н.Е. Жуковского») принимает участие в разработке новых...

В Совфеде предложили создать в России центр по кибербезопасности

МОСКВА, 30 июн — РИА Новости. Необходимо создать в России межотраслевой центр по обеспечению безопасности информсистем, заявил РИА Новости заместитель председателя...

Проект «Цифровой доллар» публикует структуру рисков для рассмотрения CBDC США

ВАШИНГТОН, 27 июня 2023 года / PRNewswire/ — Проект «Цифровой доллар» (DDP) сегодня опубликовал первый из серии рабочих документов (Risk-Working-Paper_Secure-adoption-of-a-digital-dollar), посвященных...

CISA выпускает руководство и ресурсы по облачным сервисам

ВАШИНГТОН – Сегодня CISA выпустила первую серию окончательных руководств по безопасности в рамках нашего проекта Secure Cloud Business Applications (SCuBA):...

Microsoft выпускает новую модель искусственного интеллекта с открытым исходным кодом Orca

Недавно Microsoft выпустила новую модель искусственного интеллекта с открытым исходным кодом под названием Orca, которая предназначена для обучения путем эмуляции...

She’s Next: платформа цифрового комьюнити для предпринимательниц

Visa и Emerging Europe создали профессиональную соцсеть, которая объединит предпринимательниц из Казахстана и всего региона Восточной и Юго-Восточной Европы, Центральной...

Минцифры создаст центр обезличивания данных для обучения ИИ

МОСКВА, 28 июн — ПРАЙМ. Минцифры России в 2024 году планирует создать внутри своей информационной системы центр обезличивания, который будет...

В СамГМУ создадут федеральный центр компетенций по технологиям VR и AR в медицине

На базе Самарского государственного медицинского университета планируется создание нескольких федеральных центров компетенций. Первым станет центр компетенций по разработке и сопровождению...