В отчете Фонда защиты демократий (FDD) «Киберсилы Соединенных Штатов: Необходимость обороны», авторами которого являются доктор Эрика Лонерган и контр-адмирал в отставке Марк Монтгомери, опубликованный в марте 2024 года подробно излагается критическая необходимость создания независимых Киберсил США для решения значительных проблем в готовности к кибервойне, наборе талантов, удержании и оперативной эффективности.

Исполнительное резюме

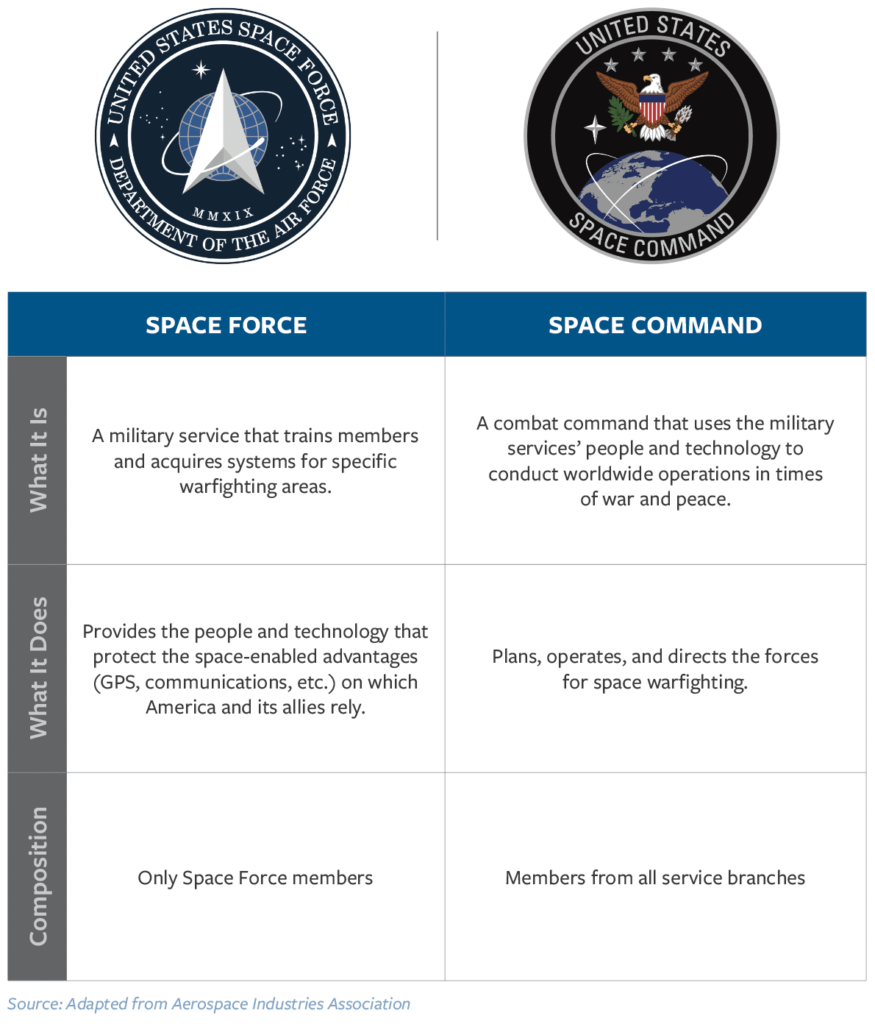

В отчете подчеркивается критическое несоответствие в подходе американской военной машины к кибервойне, отмечая, что офицеры без опыта в кибероперациях командуют подразделениями кибервойны. Это проистекает из разрозненных процессов набора, обучения и удержания по всем военным ветвям. Выдвигается предложение о создании Киберсил США как независимой вооруженной службы, аналогично созданию ВВС в 1947 году и Космических сил в 2019 году, чтобы приоритизировать кибероперации и эффективно управлять талантами.

Основные выводы

- Несоответствие и дефицит: Существенный дефицит квалифицированных киберспециалистов в Киберкомандовании США (CYBERCOM) обусловлен разрозненным и неэффективным каналом подготовки талантов в различных военных ветвях.

- Законодательные опасения: Конгресс выразил двухпартийную обеспокоенность по поводу проблем с киберперсоналом на протяжении более десяти лет, подчеркивая системный характер проблемы.

- Недостаточное обучение и сертификация: Даже когда команды CYBERCOM официально сертифицированы как полностью оперативные, сертификации часто не отражают истинной готовности, с перемещением эффективных сотрудников для создания видимости полноты.

- Проблемы организационной структуры: Разделение труда между Армией, ВМС, ВВС и Корпусом морской пехоты мешает созданию объединенных и эффективно готовых к выполнению миссии киберсил. Службы действуют согласно различающимся стандартам набора, обучения и удержания, которые не соответствуют потребностям CYBERCOM.

Предложенные решения

Создание Киберсил США представлено как наиболее жизнеспособное решение для решения этих проблем. Это позволит:

- Единый подход к набору, обучению, продвижению по службе и удержанию талантов в области кибербезопасности.

- Специализированные учебные заведения, аналогичные существующим для других военных ветвей, обеспечивающие подготовку персонала в соответствии с оперативными требованиями CYBERCOM.

- Приоритет на приобретение систем кибервойны, сосредоточив внимание на целевом бюджете и структуре командования.

Проблемы существующих моделей

Отчет критикует текущую модель, которая распространяет генерацию киберсил по нескольким службам без централизованного фокуса на кибероперациях. Также рассматриваются контраргументы против создания Киберсил США, предоставляя обоснование того, почему альтернативные решения, такие как превращение CYBERCOM в аналог Командования специальных операций США или расширение существующих обязанностей CYBERCOM, недостаточны.

Заключение

Документ заключает, что для преодоления постоянных недостатков в готовности и эффективности киберперсонала, США должны создать независимые Киберсилы. Этот шаг считается необходимым для обеспечения национальной обороны в киберпространстве и поддержания технологического и оперативного превосходства перед противниками.

В заключение, отчет делает убедительный аргумент в пользу структурной перестройки в подходе американской военной машины к кибервойне, выступая за создание Киберсил для консолидации и улучшения усилий в подготовке к кибероперациям, управлении талантами и технологическом прогрессе.

Содержимое на русском языке

Краткое описание

В вооруженных силах США офицер, который никогда не стрелял из винтовки, никогда не будет командовать пехотным подразделением. Тем не менее, офицеры, не имеющие опыта работы за клавиатурой, командуют подразделениями кибервойны. Это несоответствие проистекает из неспособности вооруженных сил США набирать, обучать, продвигать по службе и удерживать талантливых кибервойн. Армия, военно-морской флот, военно-воздушные силы и морская пехота используют свои собственные системы набора, обучения и продвижения по службе вместо единой системы подбора талантов. Результатом является нехватка квалифицированного персонала в киберкомандовании США (CYBERCOM), которое отвечает как за наступательные, так и за оборонительные аспекты военных киберопераций.

В течение последнего десятилетия Конгресс на двухпартийной основе ясно выражал свою острую озабоченность проблемами киберперсонала. В 2022 году они потребовали от министра обороны представить отчет, в котором говорилось бы о том, “как исправить хроническую нехватку квалифицированного персонала на ключевых рабочих должностях” в CYBERCOM. Отчет должен быть представлен 1 июня.1

Однако часто военные руководители решали проблему нехватки личного состава путем обобщения статистических данных, а не устранения основной проблемы. В 2018 году CYBERCOM, казалось, достигла важного рубежа, когда подтвердила, что все 133 ее подразделения Cyber Mission Force (CMF) располагают достаточным количеством должным образом обученного и оснащенного персонала для выполнения своих задач. Однако многие офицеры показали, что эти сертификаты являются пустыми; CYBERCOM просто перевела ограниченное количество эффективного персонала из команды в команду, чтобы на момент сертификации они выглядели полноценными.

Чтобы углубить понимание системы киберперсонала и ее недостатков, в данном исследовании использованы более 75 интервью с офицерами вооруженных сил США, как на действительной службе, так и в отставке, имеющими значительный опыт руководства и командования в киберпространстве.2 В исследовании указаны эти офицеры по званию и службе, но их имена не разглашаются по соображениям конфиденциальности.

Это исследование рисует тревожную картину. Неэффективное разделение труда между армией, военно-морским флотом, военно-воздушными силами и Корпусом морской пехоты препятствует созданию кибервойск, готовых выполнять свою миссию. Набор персонала страдает, потому что кибероперации не являются главным приоритетом ни для одной из служб, а стимулы для новых рекрутов сильно различаются. Службы не координируют работу для обеспечения того, чтобы стажеры приобретали постоянный набор навыков или чтобы их навыки соответствовали ролям, которые они в конечном итоге будут выполнять в CYBERCOM. Системы продвижения по службе часто сдерживают квалифицированный киберперсонал, поскольку системы были разработаны для оценки военнослужащих, которые действуют на суше, на море или в воздухе, а не в киберпространстве. Уровень удержания квалифицированного персонала низок из-за непоследовательной политики, институциональной культуры, в которой не ценятся знания в области кибербезопасности, и недостаточных возможностей для повышения квалификации.

Решение этих проблем требует создания новой независимой вооруженной силы — Кибервойск США — наряду с армией, Военно-морским флотом, Военно-воздушными силами, корпусом морской пехоты и Космическими силами. Существует множество прецедентов для такого подхода; эволюция поля боя привела к созданию Военно-воздушных сил в 1947 году и Космических сил в 2019 году. Независимая кибервойска, естественно, поставила бы во главу угла создание единого подхода к набору, обучению, продвижению по службе и удержанию квалифицированного персонала, навыки которого соответствуют потребностям CYBERCOM. В дополнение к единой специализированной школе киберподготовки и развития независимая служба могла бы создать колледж кибервойны для передовых исследований и профессиональной подготовки, аналогичный Военному колледжу армии и аналогичным ему. Не имея ответственности за закупку самолетов, танков или кораблей, Кибервойска могли бы также уделять приоритетное внимание быстрому приобретению новых систем ведения кибервойны.

Эти кибервойска не обязательно должны быть большими. Изучение существующих кибервойск предполагает, что первоначально они будут насчитывать около 10 000 человек, но со временем могут увеличиться. Как показали Космические силы, служба меньшего размера может быть более избирательной и гибкой в подборе квалифицированного персонала.

Некоторые военные эксперты предложили альтернативные подходы к решению проблемы нехватки киберперсонала в вооруженных силах США, но у каждого из них есть серьезные недостатки. Например, некоторые утверждают, что CYBERCOM должна стать больше похожей на Командование специальных операций США, для которого каждая служба предоставляет элитный персонал, прошедший уникальную подготовку для сухопутных, морских и воздушных операций. Но эта модель имеет мало смысла для киберпространства, поскольку в ней нет киберфункций, характерных для других областей боевых действий. Другие утверждают, что CYBERCOM должна взять на себя ответственность за укомплектование, обучение и оснащение кибервойск в дополнение к использованию их на виртуальном поле боя. Но такой подход нарушил бы 40-летний прецедент и сокрушил бы руководство CYBERCOM, которое уже имеет двойное отношение к Агентству национальной безопасности, что хорошо служит национальной безопасности США.

Американская система формирования кибервойск явно нарушена. Для ее исправления требуется не что иное, как создание независимой кибервойски.

Иллюстрированная перспективная печать для кибервойск США (дизайн Дэниела Аккермана / FDD)

История и современная организация вооруженных сил США в киберпространстве

На протяжении почти 40 лет вооруженные силы США отделяли ответственность за формирование сил — императив “укомплектовывать, обучать и экипировать” персонал для своих конкретных областей — от ответственности за применение сил — использование войск в бою. Независимые службы — армия, военно-морской флот, Военно-воздушные силы, Корпус морской пехоты и Космические силы — формируют силы, в то время как объединенные боевые командования используют силы и могут запрашивать рабочую силу у каждой из служб.

Для каждого домена, кроме киберпространства, Соединенные Штаты назначили единую службу, которая в конечном итоге отвечает за генерацию сил для своего соответствующего домена. Например, в то время как армия, военно-морской флот и Корпус морской пехоты располагают значительным парком самолетов, в первую очередь ответственность за укомплектование, подготовку и оснащение американских войск для ведения воздушных боев лежит на Военно-воздушных силах.

С момента создания CYBERCOM в 2010 году и его последующего преобразования в объединенное боевое командование в 2018 году у вооруженных сил была специальная организация для использования сил в киберпространстве и через него. Но в Соединенных Штатах до сих пор нет единой структуры, ответственной за создание кибервойск.

Создание CYBERCOM

Ключевая роль передовых технологий в войне в Персидском заливе 1991 года побудила Министерство обороны (DoD) признать важность того, что тогда называлось “операциями компьютерных сетей”.3 Вооруженные силы США всерьез приступили к разработке кибердоктрины в 2003 году после обнаружения многолетней российской операции по кибершпионажу, выявившей “первую крупномасштабную кибершпионажную атаку, совершенную хорошо финансируемым и хорошо организованным государственным субъектом”.4 В следующем году Объединенный комитет начальников штабов определил киберпространство как зону боевых действий,5 а Министерство обороны выпустило свой отчет о киберпространстве. первая национальная военная стратегия операций в киберпространстве в 2006 году.6 (Более подробный отчет можно найти в Приложении C.)

После обнаружения дополнительных зарубежных кампаний кибершпионажа, нацеленных на министерство, Министерство обороны в 2010 году объединило существующие киберэлементы для создания CYBERCOM при стратегическом командовании США. CYBERCOM возглавляет командир, одновременно являющийся директором Агентства национальной безопасности (АНБ), компонента разведывательного сообщества, отвечающего за радиотехническую разведку и службы кибербезопасности. CYBERCOM стала отвечать за защиту информационных систем Министерства обороны, поддержку командующих объединенными силами в киберпространстве и продвижение национальных интересов в киберпространстве и через него.

Службы также разработали свои собственные компоненты, отвечающие за информационные и кибероперации в поддержку операций в их соответствующих областях ведения боевых действий. Эти компоненты включают в себя то, что сейчас является 16-й воздушной армией, киберкомандованием армии, киберкомандованием флота и командованием киберпространства сил морской пехоты.

В 2018 году президент повысил уровень CYBERCOM до уровня объединенного боевого командования. Этот шаг сохранил структуру с двумя головными уборами и дал CYBERCOM прямую линию связи с министром обороны, а также более широкие полномочия запрашивать бюджетные ресурсы.7

Несмотря на создание CYBERCOM, военные не создали академию подготовки специалистов по кибербезопасности. В других областях такие учебные заведения, как Военный колледж армии США, Военно-морской колледж США, военно-воздушный колледж, Университет корпуса морской пехоты США и Университет национальной обороны, проводят специализированную подготовку для старшего рядового состава и офицеров, готовя их к руководящим должностям и назначениям в объединенных силах. Это известно как развитие вооруженных сил.8

Комиссия национальной безопасности по искусственному интеллекту в 2019 году выступила за создание Академии цифровых услуг для решения проблемы дефицита талантов в оборонном и разведывательном сообществах.9 Неспособность Министерства обороны выполнить эту рекомендацию спустя три года и многочисленные инициативы Конгресса10 предполагает, что такая академия не добьется успеха без независимой службы, которая может предоставить опыт и ресурсы для оснащения академии услуг, специализирующихся на кибербезопасности.

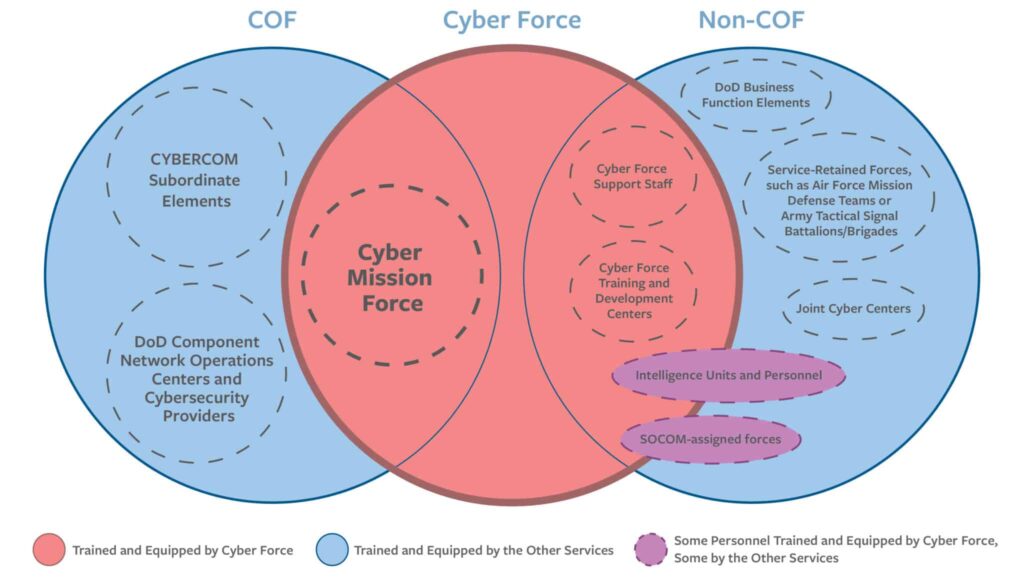

Текущая организация вооруженных сил США в киберпространстве

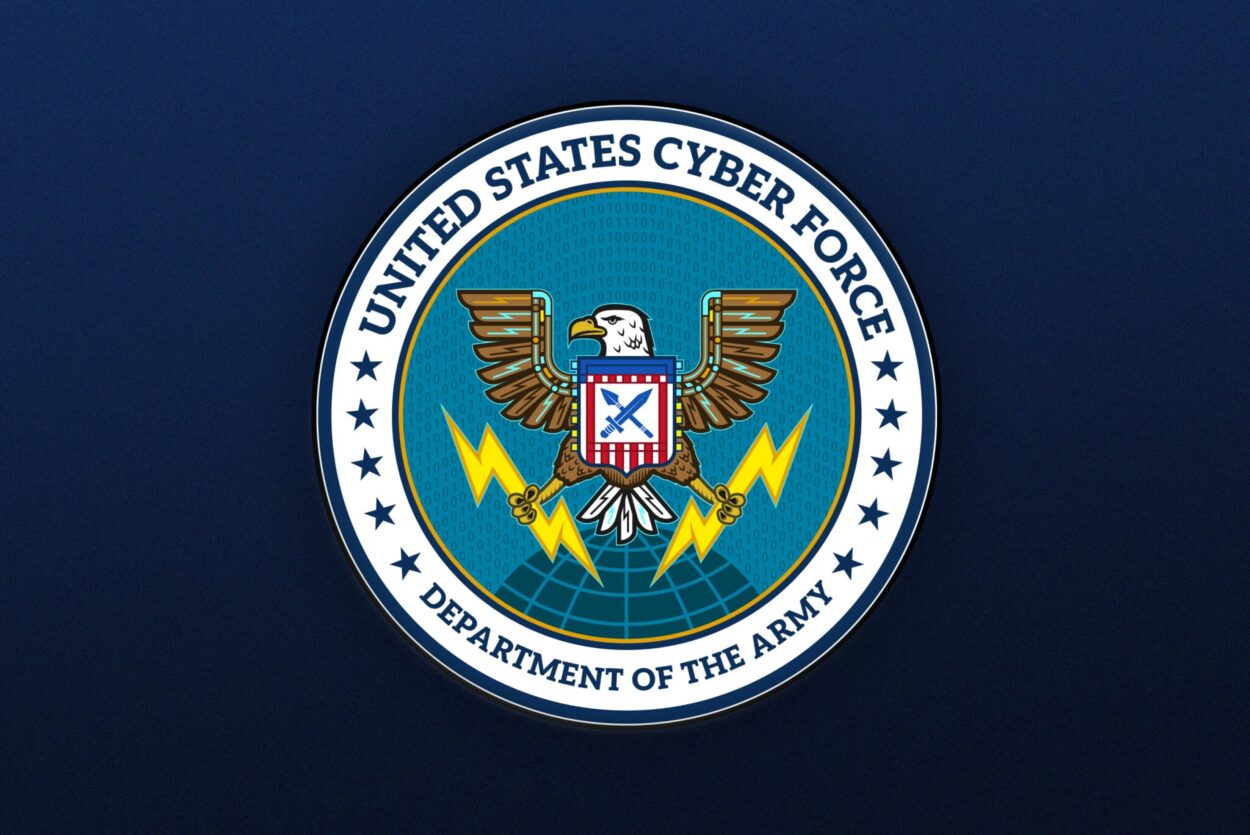

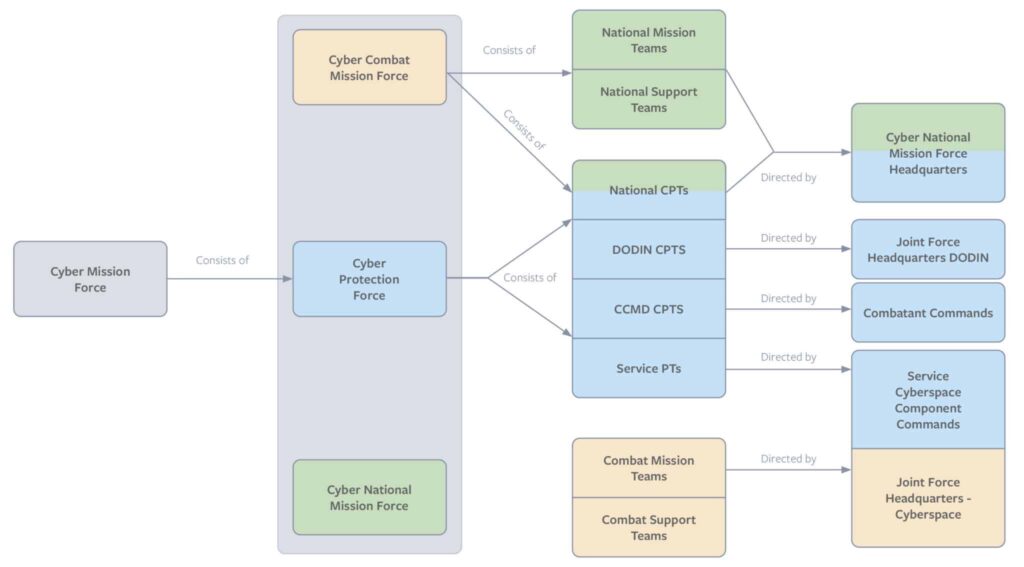

Силы вооруженных сил США по операциям в киберпространстве (COF)11 включают элементы, которые проводят разведку, оперативную подготовку окружающей среды и сетевые операции, наряду с подчиненными элементами материально-технического обеспечения и управления.12 Кроме того, COF включает центры сетевых операций Министерства обороны и поставщиков услуг кибербезопасности, которые выполняют традиционные функции сетевой защиты и поддержки информационных технологий (ИТ). Эта последняя группа составляет основную часть персонала COF.13 Отдельно, некоторые военнослужащие киберперсонала вооруженных Сил США, проходящие службу за пределами COF, выполняют традиционные бизнес-функции, защищают системы, специфичные для конкретных служб, и поддерживают другие функциональные или географические команды (см. Рисунок 1 ниже).

Рисунок 1: Силы для операций в киберпространстве

В составе КСО Силы киберпредставительства руководят, координируют и проводят кибероперации. Они составляют менее 3 процентов КСО, или примерно 6200 военнослужащих и гражданских сотрудников.14 В состав CMF в настоящее время входят 133 команды. Но в 2022 году Министерство обороны объявило, что CMF расширится до 147 команд, в том числе:15

- Тринадцать команд Национальной миссии кибербезопасности (CNMF), ответственных за «защиту нации путем наблюдения за активностью противника, блокирования атак и маневрирования в киберпространстве для их разгрома”. Эти операции в основном проводятся как независимые кампании, а не в поддержку задач боевого командования.

- Двадцать семь команд по выполнению боевых задач в киберпространстве, которые “проводят военные кибероперации в поддержку командования комбатантов”.

- Шестьдесят восемь групп киберзащиты, ответственных за “защиту информационных сетей Министерства обороны, выполнение приоритетных задач и подготовку кибервойск к боевым действиям”.

- Двадцать пять групп киберподдержки, которые оказывают аналитическую поддержку и планирование CNMF и командам кибербойни.16

- Четырнадцать новых групп, ответственных за поддержку боевых командиров в космических операциях и противодействие кибервлиянию.

В 2018 году CYBERCOM подтвердила, что первоначальные 133 группы CMF достигли полной оперативной готовности (FOC). Другими словами, каждая команда якобы имела возможность в полной мере использовать свое кибероружие при наличии должным образом обученных, оснащенных и поддерживаемых военнослужащих.17 Из этих 133 групп CMF 41 была из армии, 40 — из Военно-морского флота, 39 — из Военно-воздушных сил и 13 — из Корпуса морской пехоты.18

В 2022 году CNMF стали подразделением объединенного боевого командования, наделив его дополнительными полномочиями и ответственностью. Их командующий объяснил, что этот статус позволит CNMF создать “силы, которые могут передвигаться быстрее, чем наши противники, потому что у нас есть правильный набор оборудования, правильные полномочия и правильные процедуры, которые действуют гибко и быстро”.19

Предполагается, что 14 дополнительных групп CMF будут сформированы в период с 2022 по 2026 финансовый год. Планируется, что пять новых групп будут сформированы из армии, при этом пять и четыре будут предоставлены Военно-воздушными силами и Военно-морским флотом соответственно.20 Однако к середине 2023 года стало ясно, что CYBERCOM придется отложить реализацию своих планов. В частности, военно-морской флот не сможет предоставить новые группы по крайней мере в течение нескольких лет, потому что ему необходимо сосредоточиться на повышении боеготовности своего существующего киберперсонала.21

Более того, даже существующие группы на самом деле не достигли FOC, несмотря на заявления CYBERCOM.

Эволюция полномочий CYBERCOM

Хотя с момента своего создания CYBERCOM имела полномочия проводить операции, не связанные с вооруженными конфликтами, за пределами сетей, контролируемых Министерством обороны,22 Закон о разрешении национальной обороны (NDAA) на 2019 финансовый год законодательно закрепил наиболее важное изменение в полномочиях CYBERCOM, определив кибероперации как “традиционную военную деятельность” и разрешив министерству обороны (и, соответственно, CYBERCOM) действовать в “иностранном киберпространстве для срыва, поражения и сдерживания” кибератак против правительства США и американского народа.23 Это изменение позволило более тщательно планировать и проводить кибероперации. Новые полномочия также в значительной степени соответствуют Президентскому меморандуму о национальной безопасности-13 (NSPM-13), инициативе администрации Трампа по упрощению процесса санкционирования военных киберопераций.24 Сообщается, что администрация Байдена модифицировала NSPM-13, но в основном сохранила его на месте.25

CYBERCOM также получила новые полномочия по комплектованию и установленную законом ответственность за управление персоналом. Ранее службы выполняли функции исполнительных агентов по закупкам для CYBERCOM, хотя CYBERCOM также обладала ограниченными полномочиями по закупкам для выполнения контрактов с годовым лимитом в 75 миллионов долларов. Затем, в NDAA 2022 финансового года, Конгресс предпринял необычный шаг, предоставив CYBERCOM усиленный бюджетный контроль (EBC) для непосредственного управления ресурсами для оснащения CMF.26 Эти полномочия EBC, которые вступят в полную силу в этом году, отражают разочарование конгресса неудачами в существующих усилиях по приобретению услуг от имени CYBERCOM. Как объяснил Конгрессу в марте 2023 года тогдашний командующий CYBERCOM генерал Пол Накасоне, есть надежда, что EBC лучше согласует обязанности и операции CYBERCOM, предоставив ей контроль над финансированием крупных программ закупок.27

Тем не менее, львиная доля финансирования кибербезопасности в бюджете на 2024 финансовый год остается за службами. Бюджетный запрос CYBERCOM составляет примерно 2,9 миллиарда долларов, в то время как общий бюджетный запрос Министерства обороны на деятельность в киберпространстве для этих услуг составляет 13,5 миллиарда долларов.28 Более того, CYBERCOM по-прежнему будет полагаться на сервисы для расходования значительной части денег, выделяемых Конгрессом.29

EBC обещала, что это приблизит CYBERCOM к модели Командования специальных операций США (SOCOM), в рамках которой заказчик сил помогает руководить закупками. Однако службы по-прежнему сохраняют за собой подавляющую часть финансирования, связанного с кибербезопасностью, продолжая зависимость CYBERCOM от этих служб. Сохраняющиеся структурные проблемы делают CYBERCOM неспособной обеспечивать себя самостоятельно. Они по-прежнему полагаются на военные службы и, при некоторых обстоятельствах, АНБ в вопросах персонала, финансирования, фундаментальной разведывательной поддержки, закупок для конкретных киберопераций, исследований и разработок инструментов и инфраструктуры, поддерживающих кибероперации.

Обеспокоенность Конгресса недостаточной зрелостью CYBERCOM

За последние пять лет CYBERCOM добилась важных оперативных успехов. По приглашению стран-союзников и партнеров она проводила операции “hunt forward”, чтобы помочь выявлять и устранять киберугрозы в их сетях.30 Они также защищали выборы в США,31 ответили иранским хакерам в Албании,32 и помогли Украине укрепить свои киберсистемы после вторжения России в 2022 году.33 Однако эти успехи были достигнуты вопреки, а не в результате нынешней организации военных действий США в киберпространстве.

Конгресс неоднократно выражал обеспокоенность по поводу этих проблем. На слушаниях в марте 2023 года представитель Майк Галлахер (R-WI) отметил: “С 2013 года Конгресс пытался решить проблему организации сил и их боеготовности с помощью 24 различных законодательных актов. Двадцать четыре. И за тот же период мы 45 раз пытались решить дилемму гражданских и военных кибервойск; вопросы приобретения киберкомпаний — 12 раз; и кибербезопасность оборонно-промышленных баз — 42 раза ”.34

Почти каждый год в течение последнего десятилетия Конгресс запрашивал информацию или отчеты о военной кибернетической готовности — явный признак того, что Министерство обороны не смогло удовлетворить озабоченность конгресса. В 2016 году Конгресс поручил CYBERCOM начать ускоренную двухлетнюю мобилизацию сил, поскольку CMF не достигли постоянной готовности.35 В следующем году Конгресс запросил брифинги о недостатках кибернетической готовности.36 В NDAA за 2020 финансовый год Конгресс потребовал от министра обороны проанализировать преимущества и недостатки “создания кибервойск в качестве отдельной военной службы”.37 Два года спустя Конгресс снова призвал оценить кибернетическую позицию США.38

Председатель подкомитета Респ . Майк Галлахер (R-WI) (2-й слева направо) слушает во время слушаний в подкомитете по кибербезопасности, информационным технологиям и инновациям Комитета Палаты представителей по вооруженным силам на Капитолийском холме 30 марта 2023 года в Вашингтоне, округ Колумбия. (Фото Алекса Вонга / Getty Images)

NDAA за 2023 финансовый год поручил министру обороны изучить обязанности служб по созданию кибервойск в свете “хронической нехватки квалифицированного персонала на ключевых рабочих должностях”.39 Среди прочих вопросов, предполагается, что исследование изучит, должна ли отдельная военная служба отвечать за формирование сил.

CYBERCOM косвенно признала свои проблемы с формированием сил в своих стратегических приоритетах на май 2023 года, пообещав улучшить готовность, набор и удержание.40 Тем временем Министерство обороны разрабатывает так называемую инициативу “Киберкомандование 2.0”, направленную на рассмотрение того, как военные создают и обучают кибервойска.41 В декабре 2023 года генерал Накасоне отметил, что текущее состояние военной киберорганизации США является неустойчивым. “Я думаю, что на столе переговоров все варианты, кроме сохранения статус-кво”, — сказал он.42

Их собственными словами: пробелы и вызовы в текущей модели

В то время как использование вооруженных сил является обязанностью CYBERCOM, ответственность за формирование вооруженных сил распределена между пятью военными службами. Эта система не в состоянии удовлетворить уникальные требования к обучению и комплектованию, связанные с кибербезопасностью. Как посетовал один генерал-офицер, “Наша нынешняя стратегия полагаться на существующие Службы для наращивания необходимого опыта и возможностей в области кибербезопасности неэффективна и вряд ли увенчается успехом, несмотря на годы инвестиций и все усилия наших военнослужащих”. “Единственный жизнеспособный путь Вашингтона вперед, – сказал офицер, – это создание новой Службы, ориентированной на организацию, обучение и оснащение сил, необходимых для борьбы — и победы — в киберпространстве”. 43

Комплектование и подготовка для операций в киберпространстве не эквивалентны предоставлению пехоты или персонала материально-технического обеспечения. Все специальности предъявляют особые требования к подготовке и навыкам, но киберпространство требует уникально высокого уровня технической подготовки. В результате отдельный киберперсонал может оказывать огромное оперативное воздействие. Как отметил один подполковник ВВС, “10% [кибернетической] рабочей силы обеспечивают 90% ценности”.

Кроме того, процессы приобретения оборудования и возможностей должны осуществляться гораздо быстрее, чем в других областях боевых действий. Приобретение программного обеспечения или эксплойтов, например, должно происходить быстро, чтобы гарантировать, что они не устареют.44 Более того, многие из самых передовых возможностей находятся в частном секторе, в том числе в отраслях, традиционно не входящих в оборонно-промышленную базу. Наконец, существует потенциально более важная роль гражданского персонала, не носящего военную форму, в развитии потенциала и трудоустройстве в киберпространстве.

Нынешняя система усугубляет эти проблемы с формированием вооруженных сил. Каждая из служб разработала свои собственные решения, что приводит как к несоответствиям, так и к недостаткам. Как указано ниже, эти вопросы охватывают набор и удержание талантов; профессиональные назначения и обучение; продвижение по службе; важнейшие вспомогательные функции; административный контроль; и приобретение потенциала.45

По сути, текущая проблема готовности связана с тем фактом, что ни одна из существующих служб не уделяет приоритетного внимания киберпространству. Как заметил капитан ВМС в отставке, это фундаментальное несоответствие “привело к различным уровням фрагментарной поддержки киберопераций, отсутствию преемственности киберперсонала, неясным карьерным путям, недостаточному опыту, широкому использованию некиберсонала на руководящих должностях в киберпространстве, а к кибероперациям всегда относились как к вспомогательному подразделению во всех службах”.

Обширные интервью, которые легли в основу этого исследования, предоставляют наиболее прямые и убедительные на сегодняшний день доказательства недостатков в текущей модели формирования кибервойск вооруженных сил США и их боеготовности. Они также помогают объяснить, почему создание кибервойск является наилучшим и единственным решением этих проблем. (Выдержки из интервью и демографическую разбивку опрошенных смотрите в Приложении А.)

Проблемы с набором и удержанием персонала

Вооруженным силам США не удается набрать и удержать достаточно талантливого киберперсонала. “Нехватка талантливого персонала для заполнения должностей в Силах киберпреступности была и продолжает оставаться серьезным ограничивающим фактором для сил в целом”, — объяснил один армейский полковник. В отчете Управления государственной отчетности за 2022 год (GAO) аналогичным образом сделан вывод о том, что все службы “по-прежнему сталкиваются с проблемами при удержании квалифицированного киберперсонала”. Даже Армия, которая добилась большего успеха в наборе квалифицированного киберперсонала, изо всех сил пытается сохранить свою кибернетическую рабочую силу.46

Нынешний дефицит персонала и удержания персонала обусловлен множеством проблем, некоторые из которых присущи действующей системе. Во-первых, службы не используют имеющиеся в их распоряжении инструменты для увеличения компенсации высококвалифицированному персоналу, и службы не выплачивают им справедливую компенсацию. Кроме того, службы предъявляют непоследовательные и плохо разработанные требования, определяющие, как долго должны служить их бойцы. Что еще хуже, удержание страдает от проблем с культурой обслуживания, лидерством и качеством жизни. Системы продвижения услуг и отсутствие административной поддержки со стороны CYBERCOM также подрывают удержание персонала, как обсуждается далее в отчете.

Кибервойска были бы гораздо лучше оснащены для набора и удержания киберперсонала, как показал успех Космических сил. Несмотря на конкуренцию с фирмами частного сектора, предлагающими более привлекательные зарплаты, Космические силы не сталкивались с проблемами найма высококвалифицированных специалистов.47 Поскольку они относительно малочисленны, Космические силы могут выборочно набирать высококвалифицированных специалистов, а не стремиться к массовому пополнению рядов, как в более крупных службах.48

СЛУЖБЫ НЕ ИСПОЛЬЗУЮТ ИМЕЮЩИЕСЯ В ИХ РАСПОРЯЖЕНИИ ИНСТРУМЕНТЫ

Справедливости ради стоит сказать, что вооруженные силы США — не единственные, кто борется за вербовку кибер-талантов. В стране ощущается нехватка киберперсонала, и федеральному правительству трудно конкурировать с частным сектором, который предлагает гораздо более высокую оплату труда.49

В отличие от вооруженных сил, гражданские правительственные учреждения используют креативные схемы продвижения по службе, чтобы обеспечить хорошую компенсацию своим кибервойскам, даже если зарплаты не соответствуют зарплатам в частном секторе. У военных также есть некоторые инструменты, которые они могут использовать для повышения компенсации, но службы используют их неэффективно. Например, исследование GAO 2022 года показало, что армия не предлагает бонусы киберперсоналу при поступлении на службу.50

Как объяснил один армейский капитан, сама CYBERCOM “не в состоянии или уполномочена использовать эти возможности”. Между тем, “сервисные компоненты, ответственные за укомплектование CYBERCOM, воздерживаются от агрессивного выбора, поскольку кибербезопасность — это только одна из задач, а не их основная обязанность”. Кибервойска, напротив, естественно ставит кибернетику на первое место.51

НЕСОГЛАСОВАННАЯ КОМПЕНСАЦИЯ

Помимо неадекватности, компенсация военного персонала США за киберперсонал является непоследовательной для всех служб, что наносит ущерб моральному духу и духу корпуса.

После того, как службы набирают персонал, каждая служба отдельно определяет, какие звания и на каких должностях выполнять. Морская пехота может назначить старшего сержанта (E-6) на ту же работу, на которую Военно-воздушные силы назначают старшего сержанта (E-8). При различных шкалах оплаты труда и стимулах для этих разных званий результатом являются значительные различия в оплате труда между лицами, выполняющими одинаковую работу. Даже когда военнослужащие имеют одинаковый уровень опыта, компенсация существенно различается. Например, ежемесячная заработная плата двух интерактивных сетевых операторов (IONs) из разных служб, каждый из которых имеет опыт работы от четырех до пяти лет, работает в одном и том же месте и выполняет в основном одну и ту же работу, может отличаться более чем на 700 долларов.52 Это расхождение даже не учитывает различия в жилищных пособиях или стимулирующих выплатах.

Исследования GAO показали, что бонусы при поступлении на службу также сильно различаются в зависимости от служб. В 2022 году GAO обнаружила, что армия не предлагает надбавок при поступлении на службу, Корпус морской пехоты предлагал 2000 долларов за карьеру в киберпространстве, а Военно-морской флот предлагал 5000 долларов с дополнительным бонусом в размере 30 000 долларов после завершения обучения.53

Сервисы также используют бонусы и поощрения непоследовательно и без учета того, кто является достойным получателем. Согласно исследованию GAO 2022 года, бонусы за удержание киберперсонала в службах зависят от их более широкой военной карьеры, а не от их уникальных навыков.54 Эти результаты соответствуют выводам исследования GAO, проведенного в 2017 году.55 Сохранение этих проблем через пять лет после первоначального исследования GAO подчеркивает, что службы не могут устранить эти проблемы самостоятельно.

НЕПОСЛЕДОВАТЕЛЬНЫЕ И ПЛОХО РАЗРАБОТАННЫЕ ТРЕБОВАНИЯ К ПРОДОЛЖИТЕЛЬНОСТИ СЛУЖБЫ

Низкие показатели удержания сотрудников в киберпространстве частично обусловлены непоследовательными и плохо разработанными требованиями к продолжительности службы. Поскольку у каждой службы своя политика удержания, у них есть особые требования к тому, как долго их военнослужащие, включая киберперсонал, должны оставаться на действительной службе. Более того, по данным GAO, эти требования неадекватно учитывают “длительную и дорогостоящую продвинутую киберподготовку”, проводимую для киберперсонала.56

Например, армия обычно требует, чтобы офицеры служили в три раза дольше срока своей подготовки. Однако многие курсы продвинутой киберподготовки не включены в этот армейский регламент. В результате личный состав мог посещать дорогостоящие годичные курсы киберподготовки и вскоре после этого увольняться из вооруженных сил.57 До законодательного вмешательства в 2023 году Корпус морской пехоты не мог назначать дополнительные служебные обязанности для длительной и дорогостоящей киберподготовки.58

КУЛЬТУРА

Многие офицеры описывали, как культура обслуживания принижает кибернетические таланты, подрывая моральный дух киберперсонала и препятствуя удержанию персонала.59 “Показатели удержания киберперсонала ужасны”, — заметил один отставной капитан ВМС. “Главная причина, по которой службы теряют талантливых сотрудников, заключается в том, что киберперсонал не чувствует ценности культуры своей службы”. Точно так же полковник армии в отставке поделился: “Я видел, как высокопоставленные руководители боевых действий пренебрежительно называли киберисследования «книжными отчетами», кибероператоров — «ботаниками», а развитие кибернетических возможностей ’ «научными проектами».” Только создание новой службы, посвященной киберпространству, может решить такого рода укоренившиеся культурные проблемы.

Противоречивые определения областей профессиональной деятельности, наборы навыков и подготовка

Во всех службах карьерные оценки, задания, назначения и наборы навыков, связанные с кибербезопасностью, являются нечеткими и разрозненными.60 Такой фрагментированный подход подрывает обучение и управление персоналом.

НЕПОСЛЕДОВАТЕЛЬНАЯ И НЕАДЕКВАТНАЯ ПОДГОТОВКА

В настоящее время военнослужащие поступают в CYBERCOM с наборами навыков, которые не только несовместимы, но и недостаточны для выполнения их основных рабочих функций. Эта проблема возникает из-за того, что каждая из служб не только использует разные названия для своих кибероператоров, но и обучает их по—разному — без учета потребностей CYBERCOM.

Например, когда офицер по кибероперациям ВВС, инженер по кибервойне ВМС и офицер по кибероперациям морской пехоты завершают начальную подготовку для поступления, им не хватает общего набора навыков (например, знания конкретных операционных систем или эксплойтов). И никто из них не имеет квалификации для выполнения какой-либо из основных рабочих функций CYBERCOM по прибытии.

Фактически, только в феврале 2023 года Военно-морской флот начал использовать отдельное обозначение для своих офицеров по кибервойне в соответствии с тем, как другие службы относятся к своим экспертам по кибероперациям.61 В то время как армия и Военно-воздушные силы обычно позволяют персоналу посвящать свою карьеру кибервойскам, военно-морской флот объединял кибервойсковых офицеров с офицерами разведки и информационной войны, препятствуя их способности развивать опыт.

Службы обучают киберперсонал в специализированных учебных центрах. Армейские центры включают виртуальную тренировочную площадку армейской кибершколы, Киберцентр передового опыта армии США и тренировочный полигон связи Форт Эйзенхауэр. Личный состав ВВС проходит подготовку в Университете кибербезопасности ВВС и Техническом центре передового опыта в киберпространстве. В ВМС есть Военно-морской учебный центр информационной войны и Военно-морская аспирантура по кибербезопасности и кибероперациям. Наконец, в Калифорнии есть Центр воздушно-наземных боевых действий Корпуса морской пехоты.

Эти центры не имеют общей системы обучения или набора стандартов. Как отметил один капитан ВМС, “Каждая служба разработала свою собственную модель обучения и пути ее прохождения, которые в некоторой степени пересекаются, но по большей части не синхронизированы”. У каждого из них “разные желаемые результаты службы и минимальные совместные перспективы, когда они не входят в состав CNMF”, — объяснил капитан. “Без единой всеобъемлющей киберслужбы и связанного с ней видения и четко определенной миссии кибертренинг будет продолжать создавать несбалансированную и неэффективную совместную рабочую силу, в которой службы будут продолжать уделять приоритетное внимание усилиям и карьерным путям, связанным с конкретной службой”.

Лейтенант-коммандер ВМС согласился. “Каждая из служб [так в оригинале] обучает и нанимает киберперсонал для выполнения точно такой же работы, например, аналитика эксплуатации, разработчика инструментов и киберпланировщика”, — заметил офицер. “Несмотря на эти идентичные потребности, практически нет никакой стандартизации во всей военной рабочей силе. Каждая отдельная служба поддерживает свои собственные программы обучения, свои собственные процессы оценки эффективности, свои собственные показатели занятости ”. Вкратце, “все силы полностью не скоординированы. С точки зрения миссии, я воочию убедился, как эта ситуация создает невозможные проблемы в отношении технических знаний и подготовки”.

Многие другие офицеры обсуждали отсутствие специализации в операционных системах, разведданных, эксплойтах и других методах, связанных с персоналом служб, связанным с киберпространством. Вместо того, чтобы предлагать специализированное обучение, сервисы предоставляют общие курсовые работы, обучают навыкам на высоком уровне обобщения и требуют от операторов изучения широкого спектра системных архитектур, а не оттачивания своих навыков в конкретной системе. Это все равно, что требовать от пилотов ВВС немного узнать обо всех типах самолетов, имеющихся в парке, вместо того, чтобы специализироваться на конкретном летательном аппарате, который они будут пилотировать.

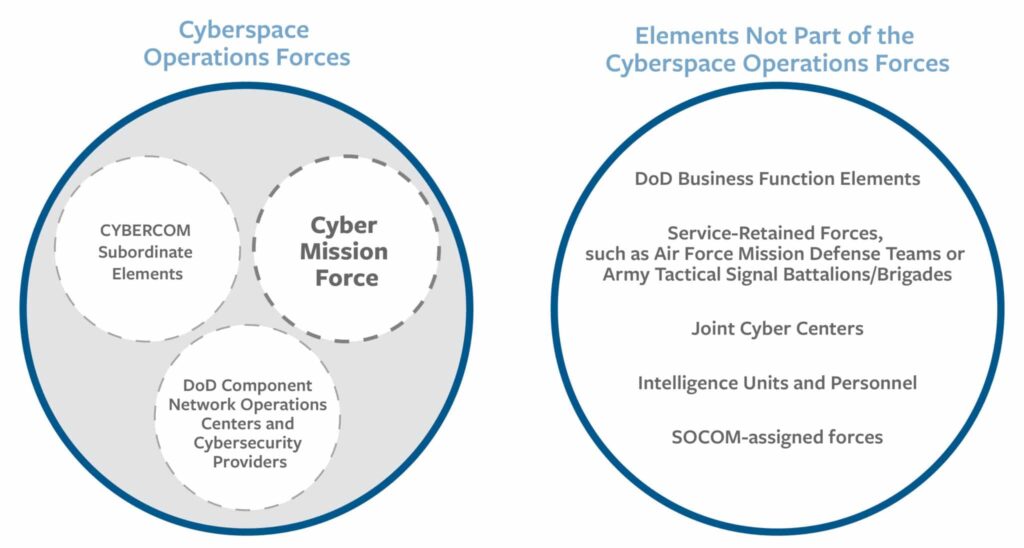

На рисунке 2 рабочие роли, определенные CYBERCOM, сравниваются с назначениями и званиями в сфере киберкомандования для конкретных служб как для офицеров, так и для рядового состава.62 Между ними мало совпадений. Кроме того, обучение на основе прохождения службы по каждой военно-профессиональной специальности (МО) не относится к какой-либо конкретной рабочей роли в CYBERCOM.

Рисунок 2: Назначения в сфере киберкомандования для конкретных служб и рабочие роли в Киберкомандовании

По сравнению с другими областями боевых действий, вооруженные силы США тратят относительно мало времени и денег на подготовку кибер-офицеров. Первоначальная стоимость обучения пилота-истребителя ВВС колеблется от 5,6 до 10,9 миллионов долларов, а ежегодная стоимость обучения военно-морского летчика составляет 2,2 миллиона долларов, согласно отчету RAND.63 Для сравнения, GAO обнаружила, что обучение и последующая сертификация для получения статуса интерактивного сетевого оператора стоит от 220 000 до 500 000 долларов.64

GAO также обнаружила, что курсы “не указаны ни в нормативных актах, ни в армейских или совместных учебных системах учета”. Между курсами бывают длительные перерывы, а продолжительность самих курсов колеблется. Кроме того, часто возникают значительные задержки между назначением кандидатов на обучение и их посещением.65

Во всех службах также отсутствует постоянное обучение офицерского состава. В документе, опубликованном Национальным университетом обороны в апреле 2023 года, сделан вывод, что киберпространство требует постоянного обучения, при этом некоторые технические курсы проводятся каждые 18-24 месяца.66 Хотя военнослужащие часто имеют возможность посещать аспирантуру, такие курсы также плохо подходят для технической подготовки в динамичной, быстро меняющейся области. Такие курсы также отличаются от более специализированных курсов повышения квалификации в киберпространстве, необходимых для формирования эффективных лидеров.

НЕСПОСОБНОСТЬ УПРАВЛЯТЬ КИБЕРПЕРСОНАЛОМ

Поскольку службы не назначают персонал для выполнения конкретных рабочих функций в CYBERCOM, “должностные лица военной службы не могут определить, испытывают ли кадровые проблемы на конкретных рабочих должностях”, — заключили в GAO. Проще говоря, службы не знают, есть ли у них “необходимый персонал для выполнения ключевых миссий”.67

Аналогичным образом, не существует системы или метода для отслеживания лиц, обладающих навыками работы в киберпространстве, при переходе в службы и из CYBERCOM. Это означает, что военнослужащий может поступить на службу с начальной подготовкой для карьеры, связанной с кибербезопасностью, но может быть переведен на карьеру, не связанную с кибербезопасностью, во время одного из этих переходов. Такие переназначения вытекают из того факта, что службы по понятным причинам отдают приоритет своим уникальным потребностям и миссиям, что может не позволить отдельным сотрудникам оставаться на специфическом для киберпространства пути в течение всей своей карьеры.68

Процессы продвижения по службе Не поощряют Техническую компетентность

Службы определяют продвижение по службе для своего киберперсонала, но они используют системы, разработанные для мира, не связанного с киберпространством. Эти системы вознаграждают опыт командования — обычно в областях, не связанных с киберпространством, — за техническую компетентность. В результате службы переполнены рядовыми и сержантами, которые могут быть хорошими руководителями, но им не хватает специфических навыков и опыта в киберпространстве, необходимых для достижения успеха.

Стандартные процессы обслуживания требуют, чтобы человек занимал определенные должности для продвижения по службе. Эти роли часто совершенно не связаны с приоритетами CYBERCOM. В армии, например, лейтенант должен дослужиться до командира взвода, прежде чем его повысят в должности. Но многие технически опытные кибероператоры никогда не занимают должности, которые считаются необходимыми для продвижения по службе. Следовательно, они переходят на повышение, в то время как те, у кого нет опыта работы в киберпространстве, назначаются командующими.

Эта проблема усугубляется тем, что персоналу, отвечающему за процесс продвижения по службе в каждой службе, как правило, не хватает необходимых знаний в области кибербезопасности для принятия эффективных решений о продвижении по службе. Полковник армии США отметил, что люди в советах по продвижению по службе с трудом различают «офицеров с высшим образованием в области компьютерных наук из уважаемых учреждений” и “тех, кто получил онлайн-степени в области управления информацией». … Это все равно что приравнять нейрохирурга к полевому медику.”

Это не обязательно должно работать таким образом. Примером могут служить Космические силы. Как объяснил старший лейтенант Военно-воздушных сил, “Космические силы дают наиболее квалифицированным командирам наиболее квалифицированных экспертов (военнослужащих с большим стажем службы, достигших уровней майора, подполковника или уорент-офицера), и эти эксперты сохраняют способность выполнять технические функции, продолжая получать выгоду от карьерного роста”. Напротив, нынешняя система продвижения по службе в киберпространстве “лишает все высокотехничные сферы карьеры их наиболее квалифицированных специалистов, поскольку наша устаревшая система продвижения по службе требует, чтобы они продолжали командовать чем-либо, а не выполняли свою лучшую работу за клавиатурой ”.

Нынешняя система продвижения по службе создает реальные риски для безопасности США. В статье, опубликованной в военном журнале за июнь 2023 года, лейтенант-коммандер запаса ВМС Эрик Селигман отмечает, что офицерам, не имеющим опыта ведения кибервойны, трудно оценить риски, связанные с кибероперациями. Они сталкиваются с параличом принятия решений, неправильно укомплектовывают подчиненные должности и часто не применяют технические решения, необходимые для достижения оперативных и тактических целей. Им также трудно претворять доктрину в жизнь, отличать хорошие оперативные и тактические рекомендации от плохих и предсказывать маневры противника.69

Как утверждает Селигман, понимание кибервойны, основанное на доктрине и политике, не заменяет практического опыта. Это было бы похоже на офицера, который “был обучен концепции винтовки и ее потенциальному воздействию на противника”, но на самом деле никогда из нее не стрелял.70 Офицеров Корпуса морской пехоты придерживаются принципа “Каждый морской пехотинец — стрелок”. Ни один морской котик не пойдет в бой за офицером, если этот офицер не прошел подготовку BUD / S. Однако кибероператоры и младшие офицеры сегодня подчиняются приказам в основном неопытных старших офицеров. Капитан морской пехоты согласился: “Лидерство в киберпространстве требует технической компетентности, которой нельзя обучить только в течение 12 месяцев в школе”. Он добавил: “Ни при каких обстоятельствах кибер-офицера не попросили бы возглавить эскадрилью самолетов, и все же часто происходит обратное”.

Действительно, интервьюируемые для этого проекта приводят многочисленные примеры старших офицеров, которые практически не имеют опыта работы в киберпространстве, даже несмотря на то, что у службы было 13 лет с момента создания CYBERCOM для подготовки квалифицированных старших руководителей. Из более чем 45 генералов и флаг-офицеров вооруженных сил США, задействованных в киберпространстве по состоянию на лето 2023 года, менее пяти имели какой-либо технический опыт в киберпространстве.71

Сегодня CYBERCOM обладает талантом продвижения по службе, но военные не используют его должным образом. Капитан морской пехоты заявил, что у него “лично были неудачи в карьере, потому что (он) получил степень магистра компьютерных наук вместо сертификата военного колледжа”.

Нынешняя система продвижения по службе создает порочный круг. Потенциальные киберлидеры не могут обращаться к своему начальству за наставничеством или мудростью, приобретенной на основе опыта работы в данной области. Сталкиваясь с препятствиями для дальнейшего развития своих навыков, талантливые кибер-офицеры выбирают другие пути или вообще уходят из вооруженных сил, лишая следующее поколение опытных в киберпространстве руководителей.

Отсутствие административной, разведывательной и психиатрической поддержки

CYBERCOM не хватает многих специализированных вспомогательных функций, которыми обладают другие объединенные боевые команды, включая базовую разведывательную поддержку операций, административную поддержку и медицинскую поддержку, особенно в области психического здоровья.

АДМИНИСТРАТИВНАЯ ПОДДЕРЖКА

Слишком часто немногочисленные квалифицированные кибероператоры CYBERCOM отстраняются от оперативных обязанностей для выполнения административных функций, поскольку службы предоставляют CYBERCOM неадекватную административную поддержку. “Очень немногие способные аналитики могут посвятить значительное количество времени оперативной миссии”, — прокомментировал майор ВВС США. “Менее 10 процентов членов команды работают в команде более года”, что возлагает значительную нагрузку на немногих опытных аналитиков как для выполнения операций, так и для обучения нового персонала. Возведение CNMF в ранг подчиненного объединенного командования в декабре 2022 года частично решило эту проблему, но CNMF составляют лишь треть CMF. Другим командам по-прежнему не хватает административной поддержки.

Административное бремя, возложенное на кибероператоров, подрывает удержание талантов. Проведенный в 2019 году внутренний опрос сотрудников киберкомандования армии США показал, что “фактором, повлиявшим на их решение уйти после истечения срока действия контрактов или служебных обязательств, была их неспособность сосредоточиться на миссии или ремесле (т. Е. Времени, проведенном за клавиатурой) из-за постоянных отвлекающих факторов от административных требований”.72

РАЗВЕДЫВАТЕЛЬНАЯ ПОДДЕРЖКА

Киберразведка и поддержка целеуказания необходимы для эффективности наступательных киберопераций, но CYBERCOM в настоящее время получает недостаточную разведывательную поддержку.73

Как и у всех боевых командований, у CYBERCOM есть Объединенный центр разведывательных операций, который предоставляет оперативную информацию для применения силами. Однако в кибероперациях отсутствует специализированный центр разведки в киберпространстве из всех источников для сбора фундаментальных, текущих разведданных о кибервозможностях противника и боевом порядке. У вооруженных сил США есть такие центры для других областей ведения боевых действий, таких как Национальный центр наземной разведки армии или Управление военно-морской разведки ВМС. Эти центры удовлетворяют постоянным требованиям к разведданным о возможностях и стратегиях противника. В прошлом году уходящий в отставку командующий Объединенным центром разведывательных операций CYBERCOM назвал отсутствие сопоставимого центра киберразведки “зияющей дырой”.74

В 2023 году CYBERCOM объявила о создании основополагающего киберцентра в партнерстве с Разведывательным управлением министерства обороны (DIA) и АНБ. По сути, CYBERCOM попыталась создать потенциал, подобный сервису, для устранения пробелов, возникших из-за отсутствия независимой кибервойски. Однако окончательная версия NDAA на 2024 финансовый год не включала предлагаемое положение о создании такого центра.75

Если бы такой центр был создан, он, вероятно, столкнулся бы с нехваткой персонала, если только Соединенные Штаты также не создадут кибервойски. Обеспечение ресурсами и укомплектование персоналом существующих разведывательных подразделений обычно возлагается на вышестоящую службу. В то время как DIA (или другим организациям) может быть поручено управлять центром, предоставление обученного и квалифицированного персонала будет возложено на существующие службы, которые, вероятно, столкнутся с теми же проблемами обучения и повышения квалификации, которые были описаны ранее.

МЕДИЦИНСКАЯ ПОДДЕРЖКА

Кибероператоры работают в напряженных условиях, но им не предоставляется столько времени простоя, сколько их коллегам в других областях.76 Инициативы в области охраны психического здоровья существуют во всем Министерстве обороны, в том числе для Сил специальных операций, пилотов и операторов, задействованных в беспилотных летательных аппаратах.77 Однако не существует программ для решения конкретных задач, с которыми сталкивается киберперсонал.

Без понимания рабочих ролей и задач кибероператоров службы (и конкретные командиры) могут не осознавать необходимости в услугах по охране психического здоровья. Один офицер поделился своим тревожным опытом: “Я думаю, что многие люди в военной кибернетике сталкивались с неопытным руководством. Но в [моей службе] те, кто назначен ответственным за кибернетические подразделения, могут быть откровенно враждебны к техническим кибер-офицерам. Например, как насчет того, чтобы получить ответные меры от вашего [командира] и вашего подчинения просто за то, что вы обратились к психиатру [за лечением]? То, что они сказали на ежегодной [общевойсковой подготовке] о том, что обращение к психиатру не повлияет на ваш допуск … это случилось со мной ”.

Контроль за обслуживанием и требования, связанные с обслуживанием, снижают Полную боеспособность

“Годы инвестиций и обучения теряются, когда военнослужащие отстраняются от кибернетической миссии”, — посетовал офицер общего назначения. Но поскольку службы сохраняют административный контроль над киберперсоналом, приписанным к CYBERCOM, службы могут отозвать их для выполнения требований, связанных с обслуживанием, не связанных с их ролями в киберпространстве. Это одна из важных причин, по которой CYBERCOM не смогла повысить статус всех 133 команд CMF и почему командам так трудно поддерживать этот статус.

Подполковник запаса армии США, исходя из личного опыта работы в CNMF, отметил ”общую напряженность» между командованием административного контроля и командованием оперативного управления. “[Мы] вынуждены отвлекать военнослужащих от выполнения оперативных задач, чтобы вместо этого заниматься деятельностью, связанной со службой … Это системная проблема, которая, по моему и другим мнениям, вредит удержанию персонала, поскольку подрывает моральный дух ”, — сказал офицер. Командиры административного контроля “часто создают требования в ущерб миссии. Хорошо задокументированы случаи, когда подразделения в массовом порядке закрывали районы проведения совместных миссий для проведения мероприятий подразделений.”

Майор ВВС поделился похожим опытом: “В одном случае командиру группы потребовался 12-недельный курс ‘жизненных навыков’, на котором новых летчиков учили готовить, ходить на свидания и быть эмоционально здоровыми. Между тем, миссия была укомплектована менее чем на 60 процентов.” Майор сказал: “Другой командир сослался на «неписаное правило», гласящее, что он обязан [АНБ] только 80 процентам времени своих летчиков, а остальные 20 процентов принадлежат ВВС США”.

Помимо сокращения времени кибероператоров, службы также могут переводить их на другие задания, не связанные с кибербезопасностью. Как объяснил один армейский полковник, “Повышение квалификации талантов — дело сложное, на это уходят годы, и как только кто-то достигает определенного порога, служба переводит этого человека из команды обратно на служебное задание … Требования внутри служб продолжают отталкивать талантливых сотрудников от CMF.”

ИГРА В ОБОЛОЧКУ FOC ДЛЯ СПЕЦСЛУЖБ

К 2018 году все существующие группы CMF официально достигли уровня FOC, что означало, что у них должен был быть достаточно обученный и оснащенный персонал для выполнения своих миссий.78 На самом деле в центре внимания находится еще меньше команд CMF, чем показывают официальные показатели.

Прежде всего, службы не набрали и не обучили достаточное количество киберперсонала, чтобы заполнить 133 команды. Как отметил армейский полковник, “Нехватка талантливых сотрудников для заполнения должностей в командах была и продолжает оставаться серьезным ограничивающим фактором для сил в целом. С момента создания киберкомандования США службы были сосредоточены на наборе, удержании и наполнении команд для достижения статуса полностью боеспособных (FOC). Как только команды достигают статуса FOC, они часто заполняются на 67-75 процентов.” В результате команды, которые официально считаются кибервойсками, на самом деле не имеют 100-процентной численности.

По словам нескольких опрошенных, опытные кибероператоры подвергаются двойному подсчету, чтобы создать впечатление, что все команды в полном составе. Службы “играют в подставные игры [со своими] талантами высшего уровня”, — предупредил один армейский майор. “Обычным делом является то, что одни и те же 50 человек постоянно распределяются по всем подразделениям для решения любых без исключения сложнейших проблем командования”. Армейский капитан дал похожий отчет о том, как его служба первоначально довела свои кибергруппы до уровня FOC: “Стремление армии довести команды до полной боевой готовности (FOC) было построено на фарсовой игре-оболочке, в которой один и тот же персонал переводился из недавно сертифицированных команд в новые, пока все команды не прошли сертификацию. Однако лишь немногие способны предоставить свои возможности, если их попросят.”

Майор запаса армии аналогичным образом сказал, что киберкомандование армии США “последовательно искажало цифры, меняло интерпретации и переводило солдат из команды в команду или от элемента миссии к элементу миссии, чтобы нарисовать картину, согласно которой команды были полностью укомплектованы и полностью обучены”. Фактически, сказал офицер, “большинство [групп киберзащиты] никогда не превышали 75 процентов от предполагаемой численности и полагались на основной отряд полностью обученных людей, умело назначенных для того, чтобы отмыть тот факт, что большинство солдат не были полностью обучены”. Этот обман “усугублялся нереалистичными сроками обучения”. Киберкомандование армии США “установило жесткие сроки для достижения цели, и командиры более низкого уровня затем заставляли сроки сдвигаться еще быстрее — предположительно, чтобы максимизировать оценку их личной эффективности ”. Результатом стала “обстановка, стимулировавшая преувеличение количества солдат и [групп киберзащиты], задействованных в боевых действиях, и сокрытие нашей численности для вышестоящих штабов”.

Проблемы с приобретением

В вооруженных силах США в среднем требуется 10-15 лет, чтобы внедрить новые возможности.79 Тем не менее, в киберпространстве инструменты часто обновляются и становятся устаревшими в течение года или двух после разработки (если не раньше). Тем не менее, на эти службы по-прежнему приходится преобладающая доля бюджета управления по закупкам в киберпространстве, даже несмотря на то, что они не приспособлены к срокам приобретения инструментов CYBERCOM. Таким образом, CYBERCOM застряла с устаревшими возможностями и вынуждена заимствовать инструменты АНБ, что объясняет, почему оценки продолжают приходить к выводу, что отделение CYBERCOM от АНБ имело бы пагубные последствия.

Признавая эту проблему, Конгресс несколько раз вмешивался, чтобы предоставить CYBERCOM больший контроль над приобретением возможностей, что привело к постепенным изменениям, направленным на улучшение этой проблемы. Однако это решение противоречит гражданскому надзору за закупками, который есть у служб, а у CYBERCOM его нет.

В NDAA за 2016 финансовый год Конгресс предоставил CYBERCOM полномочия на разработку, приобретение и поддержание в рабочем состоянии оборудования и возможностей, специфичных для кибербезопасности.80 В следующем году Конгресс внес поправки в специальные полномочия Министерства обороны по чрезвычайным закупкам, чтобы облегчить защиту от кибератак и восстановление после них.81 В результате более недавнего указания конгресса CYBERCOM в 2027 году получит “полномочия по принятию решений о приобретении услуг” над платформами, которые командование использует для проведения киберопераций.82

С момента принятия NDAA за 2016 финансовый год CYBERCOM смогла нанять некоторых специалистов по закупкам, но продолжает передавать большинство контрактов на аутсорсинг, поскольку службы совершают крупные закупки от ее имени.83 Директор управления закупок CYBERCOM сказал, что с тех пор, как Конгресс предоставил командованию EBC, он надеется нанять 40 человек в 2023 году и еще до 50 в 2024 году. Но это все еще лишь малая часть персонала, необходимого для управления бюджетом в 3 миллиарда долларов. Для сравнения, Армия может похвастаться тем, что ее персонал по закупкам “состоит примерно из 32 000 гражданских и военных специалистов”, 84 или примерно по одному человеку на каждые 6 миллионов долларов дискреционного бюджета.

Несмотря на полномочия CYBERCOM по закупкам и EBC, львиная доля финансирования деятельности в киберпространстве остается за службами. Однако у служб отсутствует единый процесс расходования средств на возможности, оборудование, подготовку и просвещение, связанные с кибербезопасностью. Это приводит к избыточным и разрозненным усилиям, а не к эффективной подготовке к совместным боевым действиям. Как отметил майор ВВС США, “Службы и другие боевые командования взяли на себя ответственность за приобретение собственных кибернетических возможностей для удовлетворения своих потребностей, что привело к огромному дублированию и зависимости от оборонных подрядчиков в обеспечении сомнительного и часто корыстного оперативного руководства”.

Еще один майор военно-воздушных сил поделился аналогичным мнением:

Я был свидетелем того, как поставщики продавали одно и то же предложение на 100 миллионов долларов двум сервисам под разными названиями, чтобы эти сервисы могли независимо лоббировать ресурсы. Я был свидетелем того, как одна служба саботировала кибероперацию другой (обе подчинялись одному и тому же штабу «Объединенных» сил) просто потому, что эта служба не получила одобрения. Я видел, как сообщества по приобретению услуг потратили более 1 миллиарда долларов на плохо определенные и дублирующие кибернетические требования для предоставления инструментов, которые никогда не будут использоваться. Все усилия по объединению ресурсов и решению национальных приоритетов подрываются и пресекаются службами, которые не видят никакой выгоды для своих доменов.

Все это в конечном итоге снижает боеготовность вооруженных сил. Без надлежащего оборудования даже самый хорошо обученный кибервойна не сможет быть эффективным в конфликте. Более того, продолжающиеся усилия по передаче полномочий по закупкам CYBERCOM, хотя и вызваны законным разочарованием существующим положением вещей, приведут к отмене традиционного гражданского надзора за закупками, который могут обеспечить только службы.

Контраргументы к созданию кибервойск США

Некоторые эксперты, признающие проблемы с формированием вооруженных сил, с которыми сталкивается CYBERCOM, тем не менее выступают против создания кибервойск.85 Они приводят четыре основных аргумента против создания независимой кибервойски в форме.

Контраргумент 1: Кибервойска негативно скажется на боеготовности в краткосрочной перспективе и создаст бюджетные и кадровые проблемы для других служб.

Эта критика утверждает, что создание кибервойск лишило бы службы критически важного персонала. Передача способных специалистов в области ИТ и кибербезопасности, которые в настоящее время сосредоточены на сетевой архитектуре и защите систем внутреннего обслуживания, Кибервойскам приведет к тому, что службы лишатся квалифицированного персонала. Однако перемещение только заготовок CMF, в которые не входит персонал служб ИТ и кибербезопасности, сделало бы этот потенциальный вопрос спорным.

В соответствующем возражении утверждается, что передача персонала и бюджетов Кибервойскам из нескольких служб повлекла бы за собой непреодолимое административное бремя. До создания Космических сил большая часть персонала и инвестиций, связанных с космосом, уже находилась в ведении Министерства военно-воздушных сил. Но персонал и финансирование, ориентированные на киберпространство, в настоящее время гораздо более рассредоточены.86 Хотя это верно, все службы используют существующие методы межведомственных переводов. Благодаря упорядочению этих трансфертов Космические силы приобрели более 13 000 военнослужащих и гражданских лиц за первые два года существования.87

Контраргумент 2: Космические силы должны нести ответственность за формирование сил для киберпространства.

Некоторые комментаторы утверждают, что Министерство обороны должно объединять кибернетические и космические операции под контролем Космических сил. Те, кто поддерживает эту позицию, склонны полагать, что ценность службы, по крайней мере частично, зависит от ее размера. В настоящее время Космические силы невелики, но их численность вырастет с 8400 до 16000 военнослужащих в форме и гражданских стражей порядка и может продолжать расти в зависимости от важности космических операций.88 Однако, что более важно, эта критика игнорирует тот факт, что небольшое количество высококвалифицированных оперативников может быть эффективным в киберпространстве.

Аргумент также предполагает неотъемлемую связь между космосом и киберпространством. Космические средства, такие как спутники связи, действительно выполняют важнейшую функцию передачи информации. Аналогичным образом, многие наземные операции и системы вооружений также зависят от космических средств, но это не означает, что Космические силы должны готовить персонал для наземных операций. Космос и киберпространство как отдельные области операций предъявляют уникальные требования к «персоналу, обучению и снаряжению”.

Контраргумент 3: Модель SOCOM лучше подходит для киберпространства, чем кибервойска.

Возможно, наиболее распространенным контраргументом против создания кибервойск является то, что CYBERCOM следует применять модель SOCOM в киберпространстве, несмотря на трудности роста SOCOM за ее 30—летнюю историю.89 Однако, хотя SOCOM и CYBERCOM обладают высококвалифицированными операторами, в остальном они сильно отличаются.

В модели SOCOM каждая из служб обеспечивает работодателя вооруженных сил — SOCOM — опытным персоналом, обладающим навыками, подходящими для их конкретной области. Например, армейский рейнджер тренируется для проведения специальных операций на суше, в то время как морские котики обладают навыками, адаптированными для морских специальных операций. Рейнджеры и морские котики не взаимозаменяемы. Армия не может обучать морских котиков, равно как и морские рейнджеры. Таким образом, SOCOM фактически набирает силу благодаря этой единственной в своем роде модели распределенного формирования сил.

Однако не существует специальных кибернетических функций на суше, на море или в воздухе, которые могут предоставлять только определенные службы. Как отметил один капитан ВМС США, “успех SOCOM достигается за счет того, что каждое из командований, относящихся к конкретной службе, может специализироваться на отдельных видах боевых действий, технологиях и оперативной обстановке”. В отличие от этого, как отметил капитан ВМС в отставке, “Кибератаки не будут и в настоящее время не относятся ни к конкретной службе, ни к конкретному сектору, поэтому нет смысла создавать группы миссий для конкретных служб, разных назначенцев, MOSs и т.д. Для реагирования на широкомасштабные кибератаки”.

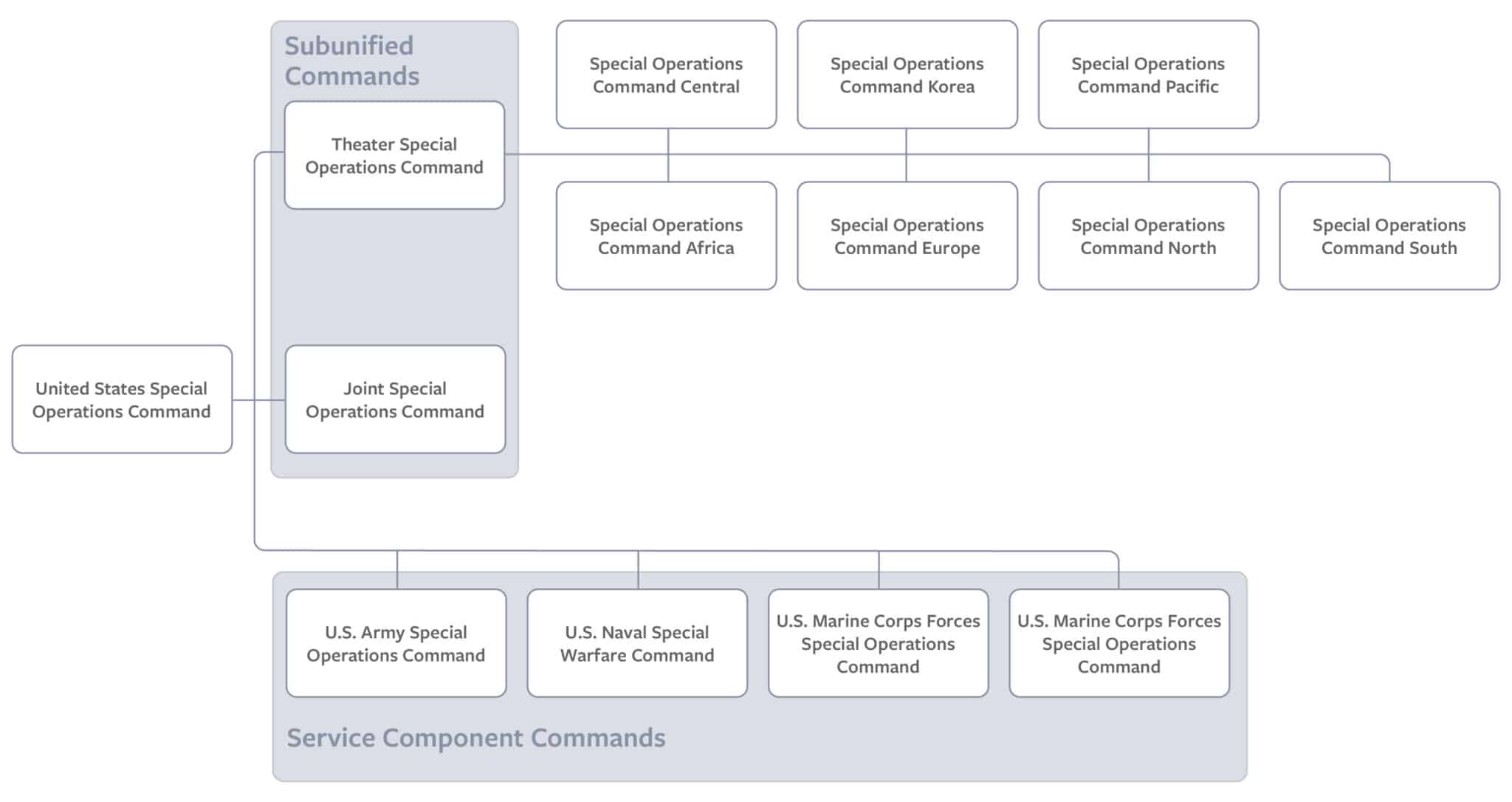

Параллельное сравнение структур SOCOM и CMF показывает две совершенно разные организационные архитектуры, как показано на рисунках 3 и 4. Организация SOCOM на множество объединенных подразделений и географических командований не отражает требуемую структуру CMF и ее составных частей.

Рисунок 3: Структуры SOCOM

Рисунок 4: Структуры CYBERCOM

SOCOM также столкнулась с теми же проблемами, что и CYBERCOM, в отношении привлечения персонала из разрозненных служб. Противоречивые определения служб о перекрывающихся наборах навыков создают несовместимость. Это усложняет взаимодействие, особенно в динамичных условиях с высокими оперативными темпами. Хотя оборонное сообщество в значительной степени удовлетворено тем, как организована, управляется SOCOM, в отчете GAO за октябрь 2022 года отмечается, что у SOCOM есть свои проблемы, касающиеся надзора, командования и контроля.90 Для SOCOM зависимость от множества служб делает некоторые из этих проблем неизбежными, однако у вооруженных сил США есть лучший вариант для создания кибервойск.

Контраргумент 4: CYBERCOM должна взять на себя большую часть обязанностей по персоналу, обучению и оснащению служб.

Некоторые утверждают, что вместо создания Кибервойск CYBERCOM следует эволюционировать, чтобы взять на себя ответственность за формирование сил от других служб. Такой подход был бы равнозначен исключению для военных вопросов, связанных с кибербезопасностью, из Закона Голдуотера-Николса 1986 года, исторического законодательства, которое провело грань между формированием вооруженных сил и их использованием.

В этом сценарии командующий CYBERCOM станет ответственным за формирование военных кибервойск и их использование в дополнение к своим обязанностям главы АНБ. Хотя изначально предполагалось, что структура с двумя головными уборами для CYBERCOM и АНБ будет временной, она остается выгодной, к чему привело исследование, проведенное в декабре 2022 года под руководством генерала (в отставке) Джозефа Данфорда, бывшего председателя Объединенного комитета начальников штабов.91 Однако в исследовании было признано, что одновременное руководство обеими организациями — это значительный объем работы для одного человека. Добавление того, что фактически стало бы третьей головной частью — обязанностей поколения force — оставило бы командующему меньше времени для двух других или даже вынудило бы Министерство обороны отделить АНБ от CYBERCOM.

Как должны выглядеть кибервойски?

Многие из проблем, изложенных в разделе выше, могут быть решены или, по крайней мере, значительно смягчены только путем создания Кибервойск в качестве генератора сил в киберпространстве. CYBERCOM останется заказчиком сил. Эти новые кибервойска могли бы быть размещены в Министерстве армии, точно так же, как Корпус морской пехоты находится в Министерстве Военно-морского флота, а Космические силы — в Министерстве Военно-воздушных сил.

Внедрение этой новой службы было бы относительно простым делом. Первоначально в состав Кибервойск будут входить подразделения, которые в настоящее время составляют CMF: оперативная группа численностью 6200 человек, состоящая из военнослужащих, гражданских лиц и подрядчиков (см. Рисунок 5).92 Помимо CMF, Кибервойска могли бы также включать определенное количество подразделений для операторов киберпространства, которые в настоящее время входят в состав SOCOM enterprise.

Рисунок 5: Первоначальная комплектация новых кибервойск

Кроме того, Кибервойскам потребуется передача (или добавление) комплектов вспомогательного персонала и инфраструктуры. Службам, вероятно, потребуется сохранить часть персонала киберподдержки, но определенный процент комплектования кибервойск из каждой службы будет передан Кибервойскам, особенно тем, которые необходимы для учебных заведений кибервойск. И некоторых кибервойск будет необходим набор существующих военнослужащих для заполнения остающихся пробелов во вспомогательном персонале. Однако этот переход не должен привести к перегрузке ресурсов какой-либо одной службы. В общей сложности кибервойска, вероятно, первоначально насчитывали бы около 10 000 человек личного состава, хотя со временем это число, вероятно, будет расти, поскольку киберугрозы продолжают расширяться.

Кибервойска могли бы извлечь уроки из опыта Космических сил, которые столкнулись с небольшим количеством проблем при выполнении своих новых функций, даже несмотря на то, что для этого требуется высокотехничный и квалифицированный персонал.93 На руководящем уровне создание Космических сил в основном потребовало параллельного перевода персонала из Космического командования ВВС.94 Космические силы, которые в настоящее время насчитывают 8400 человек, во многом объясняют свой успех в наборе небольшим числом, гибкостью и избирательностью кандидатов. Их руководители понимают, что им не нужно подражать более крупным службам.95 Чтобы увеличить набор персонала, служба также воспользовалась возможностями прямого набора гражданских лиц, обладающих необходимыми навыками для работы в космосе.96

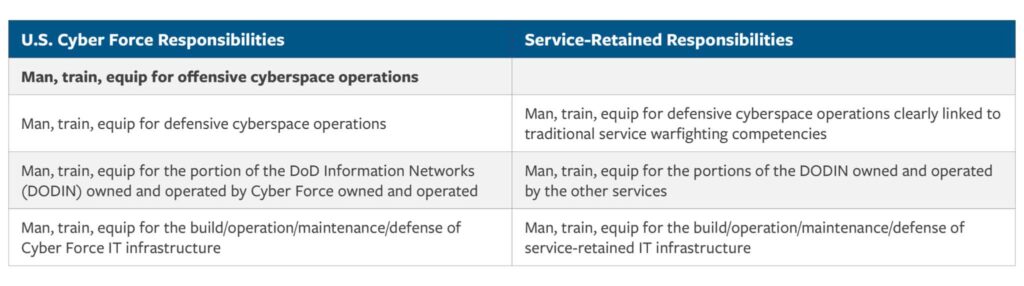

Самое главное, что создание кибервойск не потребовало бы обширной или сложной перестановки персонала, и службы сохранили бы киберперсонал для защиты и возможности управления ИТ-инфраструктурой информационных сетей Министерства обороны (DODIN). Однако создание кибервойск не позволит персоналу, находящемуся на службе, проводить наступательные операции в киберпространстве. На рисунке 6 показаны предлагаемые обязанности кибервойск и служб.

Рисунок 6: Предлагаемые обязанности для Кибервойск и Служб

Первоначальный бюджет Кибервойск составит примерно 16,5 миллиарда долларов, что составляет лишь малую долю от стомиллиардных бюджетов армии, военно-морского флота и Военно-воздушных сил. Эта оценка включает текущие ассигнования Министерства обороны на деятельность в киберпространстве (13,5 миллиарда долларов) за вычетом инвестиций в кибербезопасность со стороны служб (511 миллионов долларов). Бюджетная смета также включает ресурсы, выделяемые в настоящее время CYBERCOM в рамках EBC (около 2,9 миллиарда долларов), средства на военный персонал (624,25 миллиона долларов) и ресурсы на обучение.97 Уместным сравнением является бюджет Космических сил, для которого Министерство обороны запросило 30 миллиардов долларов на 2024 финансовый год.98

В то время как бюджеты других служб могут незначительно сократиться после создания кибервойск, большая часть сокращения будет вызвана сокращением затрат на создание кибервойск благодаря повышению эффективности за счет устранения избыточности. Кибервойска консолидируют процесс закупок специально для обеспечения оперативного потенциала. Однако ИТ-отделу не следует становиться поставщиком ИТ-услуг и услуг связи, поскольку эта роль отвлекла бы его от оперативных приоритетов.99

Создание кибервойск также пошло бы на пользу АНБ.100 Четверть рабочей силы АНБ составляют действующие военные подразделения, которые в настоящее время предоставляются службами. Однако эти подразделения не несут ответственности за успешное выполнение миссии АНБ. Поскольку Кибервойска ориентирована на предоставление хорошо обученного киберперсонала, АНБ, в свою очередь, получит больше высококачественных человеческих ресурсов.

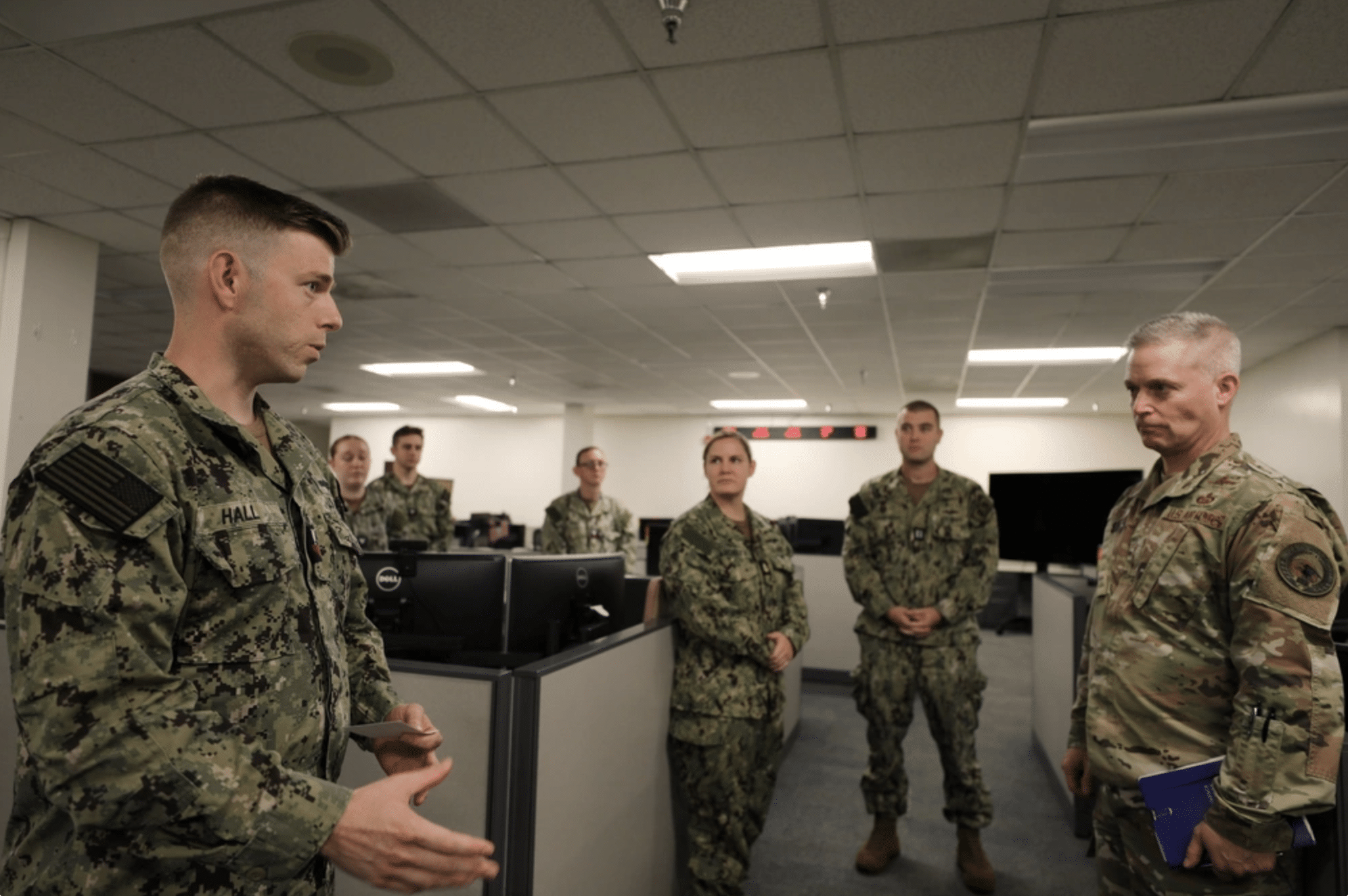

Во время визита в Командование информационных операций ВМС США в Пенсаколе, тогдашний заместитель командующего киберкомандованием США генерал-лейтенант Дж. Тимоти Хоу, участвовавший в кибербеседах с моряками 12 октября 2023 г. (фото ВМС США, сделанное старшиной третьего класса Леонеллом Доминго)

Кибервойска также способствовала бы установлению более надежных правовых принципов для киберпространства. Военным лидерам и командирам уже давно требуются юридические консультанты для конкретных областей, в которых они действуют. Юридическое сообщество Министерства обороны, в свою очередь, располагает средствами обучения и наработки опыта для подготовки юристов, оказывающих подобную юридическую поддержку. Однако, в отличие от суши, моря, воздуха и космоса, киберпространство является взаимозависимой глобальной областью, полностью созданной человеком и состоящей в основном из систем, находящихся в частной собственности и управляемых. Нынешняя зависимость от юристов, не занимающихся кибербезопасностью, плохо помогает кибероперациям США.

Если все сделано правильно, общая боеготовность кибервойск вооруженных сил не должна пострадать во время перехода к независимым кибервойскам. Вместо этого кибервойски получат больше оперативной направленности при одновременной консолидации процессов комплектования и максимизации бюджетной эффективности.

Заключение

Спустя годы после определения киберпространства в качестве области боевых действий лидеры должны признать, что это написано на стене. Масштабы киберугроз растут. Киберпространство играет центральную роль в стратегии Китая как “движущаяся угроза” для Соединенных Штатов. Китай уже централизовал свои возможности в киберпространстве, космосе, радиоэлектронной борьбе и психологической войне в рамках своих Сил стратегической поддержки. Россия активно использует кибероперации как на поле боя, так и для угрозы критически важной инфраструктуре США и вмешательства в американскую политику.

Общепринятое мнение гласит, что вооруженные силы США имеют хорошие возможности для доминирования в киберпространстве, учитывая текущие ресурсы, возможности и полномочия CYBERCOM. Однако недавние исследования, санкционированные Конгрессом,101 независимый анализ и аудит, а также накопленные личные счета действующих и вышедших в отставку военнослужащих демонстрируют обратное.

Предыдущие попытки повысить боеготовность кибервойск США провалились. Такие меры, как превращение CYBERCOM в единое боевое командование, обещанное расширение CMF и предоставление EBC, не решают основных проблем, лежащих в основе формирования вооруженных сил. Политики США должны признать тяжелую реальность, заключающуюся в том, что военные пытались и не смогли спасти статус-кво.

Эта неудача проистекает из того основополагающего факта, что за формирование кибервойск отвечают некибернетические службы. Решение заключается в создании независимых кибервойск в униформе. В то время как многие эксперты давно призывают к созданию независимых кибервойск,102 директивным органам следует особенно прислушиваться к голосам тех военнослужащих, которые имеют непосредственный и обширный оперативный опыт. Многочисленные сообщения из первых рук, приведенные в этой монографии, являются убедительным свидетельством необходимости создания независимой службы в киберпространстве.

У Соединенных Штатов ограниченное окно возможностей для реорганизации, распределения ресурсов и обеспечения устойчивой готовности кибервойск. Вооруженные силы США не смогли решить проблему самостоятельно. Только Конгресс может создать новую независимую службу, поэтому законодателям пора действовать.

Приложение А: Избранные цитаты из интервью

Ниже приведены иллюстративные выдержки из более чем 130 страниц интервью с 76 военнослужащими, проходившими действительную службу и недавно уволенными в запас, а также гражданскими лицами Министерства обороны о кибернетической готовности, CYBERCOM и проблемах, с которыми они столкнулись. Эти интервью были собраны в течение прошлого года и затрагивают важные проблемы, обсуждаемые на протяжении всей этой монографии. Авторы решили не раскрывать полностью замечания, чтобы защитить людей, которые согласились поделиться своим личным опытом.

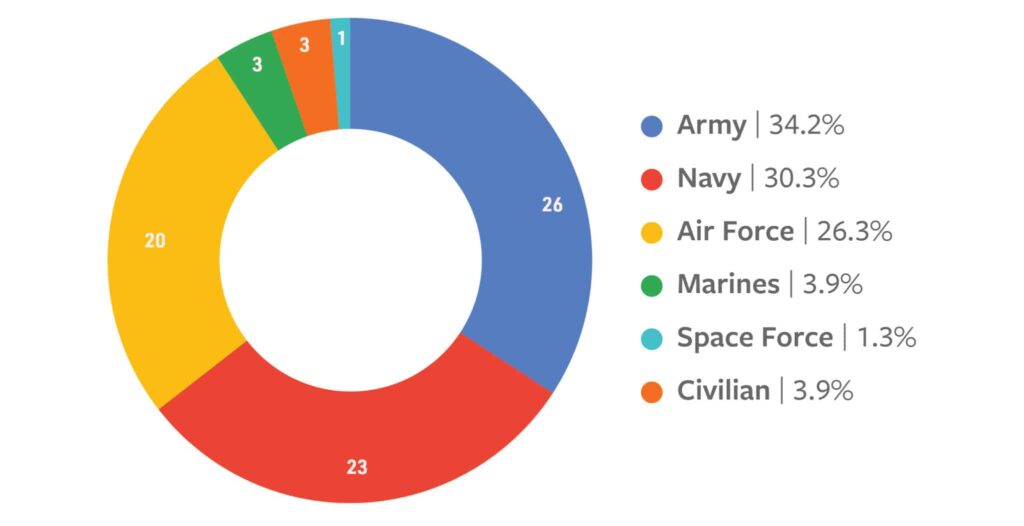

Тридцать четыре процента опрошенных были военнослужащими армии США, 30 процентов — военно-морского флота США и 26 процентов — военно-воздушных сил США. Небольшое количество аккаунтов также поступает от Корпуса морской пехоты, Космических сил и гражданских лиц Министерства обороны. Большинство аккаунтов (61 процент) поступило от офицеров в званиях от О-4 до О-6. Еще 26 процентов составляют офицеры со званиями О-3. Примечательно, что одно интервью было проведено с офицером общего профиля (О-7).

Рисунок 7: Рейтинг опрошенных

Рисунок 8: Служба интервьюируемых

Генеральный офицер Вооруженных сил США

“Наша текущая стратегия полагаться на существующие Службы для наращивания необходимого опыта и возможностей в области кибербезопасности неэффективна и вряд ли увенчается успехом, несмотря на годы инвестиций и максимальные усилия наших сотрудников. Без сомнения, единственным жизнеспособным путем для USCYBERCOM является создание новой Службы, ориентированной на организацию, обучение и оснащение сил, необходимых для борьбы — и победы — в киберпространстве.”

“Годы инвестиций и обучения теряются, когда военнослужащие отстраняются от кибернетической миссии. Сложные и непоследовательно применяемые программы стимулирования приводят к проблемам с удержанием ”.

“Различия в подготовке также влияют на способность USCYBERCOM проводить операции”.

Полковник, Военно-воздушные силы Соединенных Штатов

“В совокупности мы видим, что боевое командование тратит чрезмерное количество времени на выполнение служебных обязанностей в ущерб своим основным обязанностям по защите [информационных сетей Министерства обороны], оказанию поддержки командирам боевых подразделений в выполнении их миссий по всему миру и укреплению способности нашей страны противостоять кибератакам и реагировать на них. Вместо этого у нас есть Министерство обороны, у которого нет единой службы, заинтересованной в том, чтобы выдвигать операции в киберпространстве на передний план ”.

“Если вы посмотрите, кто руководит операциями в киберпространстве в Министерстве обороны, они, как правило, не являются выходцами из сил операций в киберпространстве. Киберлидеры должны руководить операциями в киберпространстве и представлять операции в киберпространстве в совместных боевых действиях. Нам нужны лидеры, мыслящие в киберпространстве ”.

Полковник, Армия Соединенных Штатов