В течение нескольких лет ежегодный обзор безопасности данных GetApp * выявлял все более серьезные угрозы практически по всем возможным направлениям, от захвата учетных записей до атак программ-вымогателей. Но в этом году что-то изменилось, поскольку ИТ-лидеры, похоже, поворачивают за угол с безопасностью данных. Только время покажет, является ли это началом разворота или просто временной отсрочкой.

Наплыв киберугроз, вызванных вызванной пандемией оцифровкой и стремительным ростом удаленной работы, пошел на убыль, и в результате компании стали более подготовленными и сосредоточенными на безопасности, чем когда-либо прежде.

Результаты нашего пятого ежегодного исследования по безопасности данных показывают, что усиление приоритетов в отношении ресурсов безопасности начинает окупаться несколькими способами. И хотя киберпреступники никуда не денутся, наши данные свидетельствуют о том, что они впервые за многие годы сдают позиции.

Что такое безопасность данных и почему это важно?

Безопасность данных относится к средствам контроля и технологиям, необходимым для защиты конфиденциальной информации, такой как данные клиентов, финансовые отчеты и интеллектуальная собственность. Данные, как правило, являются самым ценным ресурсом компании, и уровень усилий, прилагаемых для их защиты, часто определяет разницу между успехом и неудачей.

1. Большинство специалистов по безопасности (59%) считают ИИ скорее другом, чем врагом

По мере того, как популярность искусственного интеллекта (ИИ) стремительно росла за последний год, растет и его влияние на безопасность данных. Вопрос в том, делает ли ИИ больше для предотвращения атак — или для их запуска? По мнению 59% менеджеров по ИТ-безопасности, это первое. Использование искусственного интеллекта в сфере кибербезопасности быстро растет и совершенствует инструменты безопасности за счет улучшения обнаружения аномалий, более эффективного мониторинга доступа к данным и выявления ложных срабатываний, чтобы сотрудники службы безопасности тратили больше времени на устранение реальных угроз.

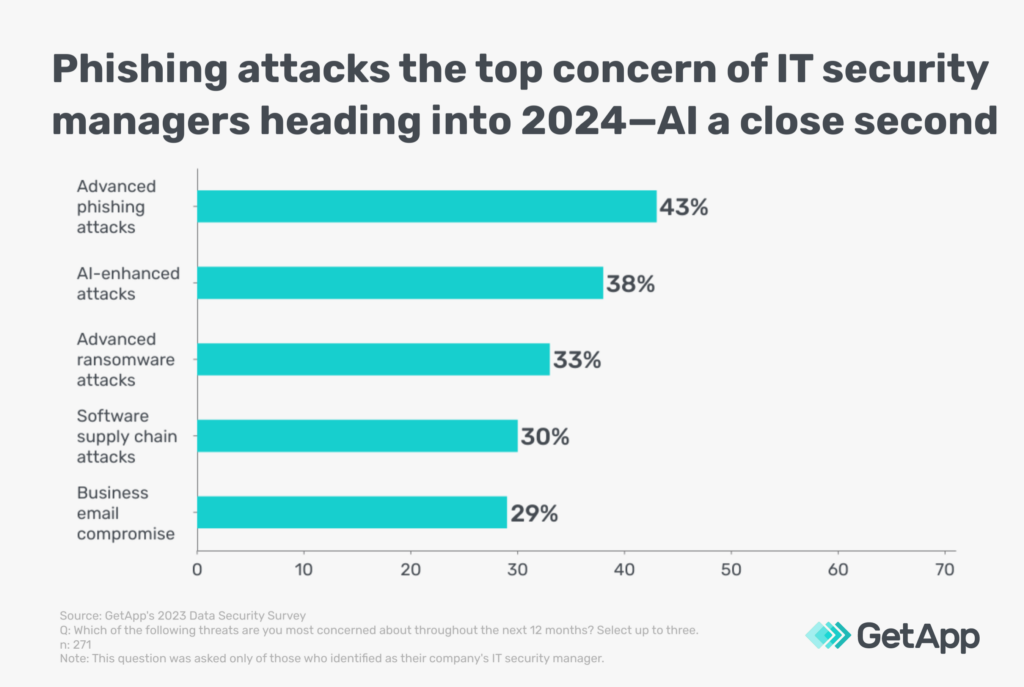

Это не значит, что ИИ не является угрозой безопасности — это определенно так. Фактически, атаки с использованием искусственного интеллекта заняли второе место после продвинутых фишинговых атак в качестве угрозы, которая больше всего беспокоит менеджеров по ИТ-безопасности в течение следующих 12 месяцев. Это может быть не совпадением, поскольку основной способ, которым злоумышленники могут использовать искусственный интеллект, — создавать более убедительные и эффективные фишинговые электронные письма. Но помимо фишинга, ИИ находит множество применений для злоумышленников, от тестирования вредоносных программ до выявления уязвимостей программного обеспечения.

Несмотря на сокращение инцидентов с программами-вымогателями (подробнее об этом позже), атаки не становятся менее целенаправленными и разрушительными, когда они происходят, что делает их третьей по значимости угрозой в нашем списке. На четвертом месте — атаки на цепочки поставок программного обеспечения, которые стали более распространенными в годы, последовавшие за массированной атакой SolarWinds. Наше недавнее исследование цепочки поставок программного обеспечения ** показало, что 61% предприятий подверглись угрозе в цепочке поставок за последний год, и что половина ИТ-специалистов считает угрозу либо высокой (35%), либо экстремальной (15%).

Замыкает нашу пятерку наиболее опасных угроз, которые ожидаются в 2024 году, компрометация деловой электронной почты (BEC) — атака, которая, по оценкам правительства США, обошлась компаниям более чем в 50 миллиардов долларов за последнее десятилетие. [1] Также известные как мошенничество с генеральным директором, BEC-атаки представляют собой схемы социальной инженерии, при которых злоумышленник выдает себя за высокопоставленного начальника, зарубежного поставщика или подобную личность, чтобы обманом заставить сотрудника осуществить электронный перевод средств или разгласить конфиденциальную деловую информацию.

Несмотря на название, эти атаки не ограничиваются электронной почтой и часто происходят по телефону или посредством виртуальных встреч, и все чаще дополняются технологиями глубокой подделки. Компании могут избежать схем BEC, требуя подтверждения всех переводов средств или запросов на конфиденциальные данные с помощью вторичных средств связи (таких как личное сообщение или общение лицом к лицу).

2. Расходы на ИТ-безопасность выросли у 70% компаний

Компании США относятся к безопасности серьезнее, чем когда-либо прежде. Наиболее очевидным признаком является рост расходов на безопасность, о котором упомянули 70% наших респондентов. Это больше, чем в прошлом году (2022), когда 63% компаний увеличили расходы на безопасность. Возможно, более убедительно то, что процент тех, кто говорит о снижении расходов на безопасность, снизился с и без того ничтожных 6% в 2022 году до жалких 1% в 2023 году.

Этот вывод согласуется с нашим исследованием функций безопасности за 2023 год ***, которое показало, что 50% компаний США считают безопасность наиболее влиятельным фактором в процессе покупки программного обеспечения, превосходящим все остальные соображения. Более того, тот же опрос показал, что 45% прекратили использовать программную платформу из соображений безопасности.

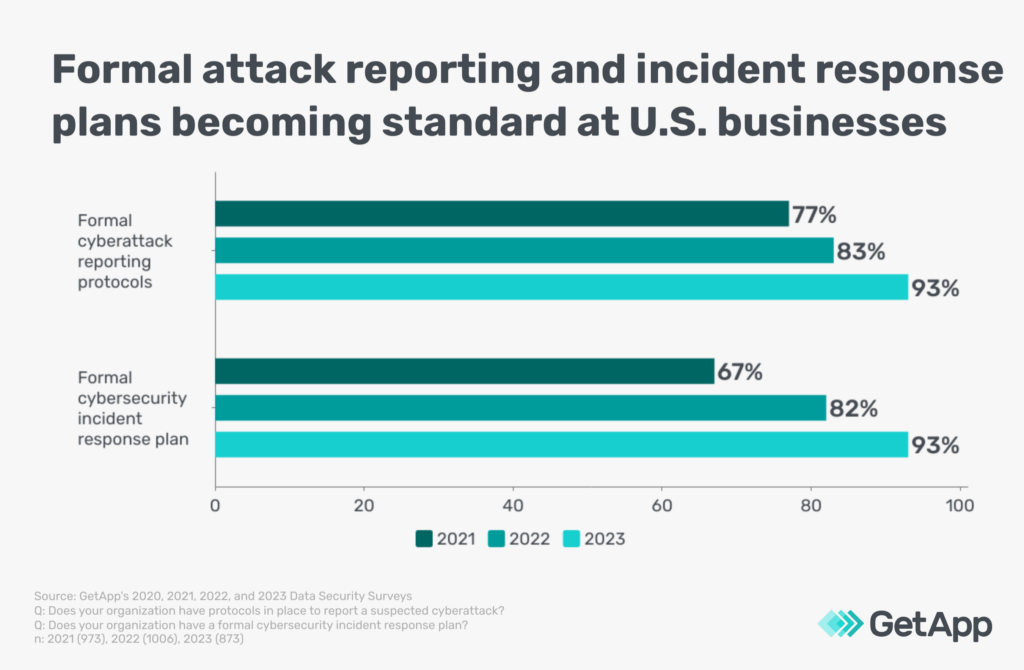

Еще одним признаком того, что к безопасности относятся более серьезно, является неуклонно растущее число компаний, у которых есть официальные протоколы для сообщения о предполагаемой кибератаке, увеличившись с 77% в 2021 году до 83% в 2022 году, а теперь и до 94% в 2023 году.

И как только поступает сообщение о кибератаке, самое время задействовать свой план реагирования на инциденты, что является еще одним фактором, показывающим перспективы среди компаний США. Только у двух из трех компаний (67%) был официальный план реагирования на инциденты кибербезопасности в 2021 году, но в 2023 году это число возросло до 93%. Очевидно, что компании более серьезно относятся к безопасности, но есть много возможностей для улучшения.

3. Фишинг снизился, но общая угроза остается высокой

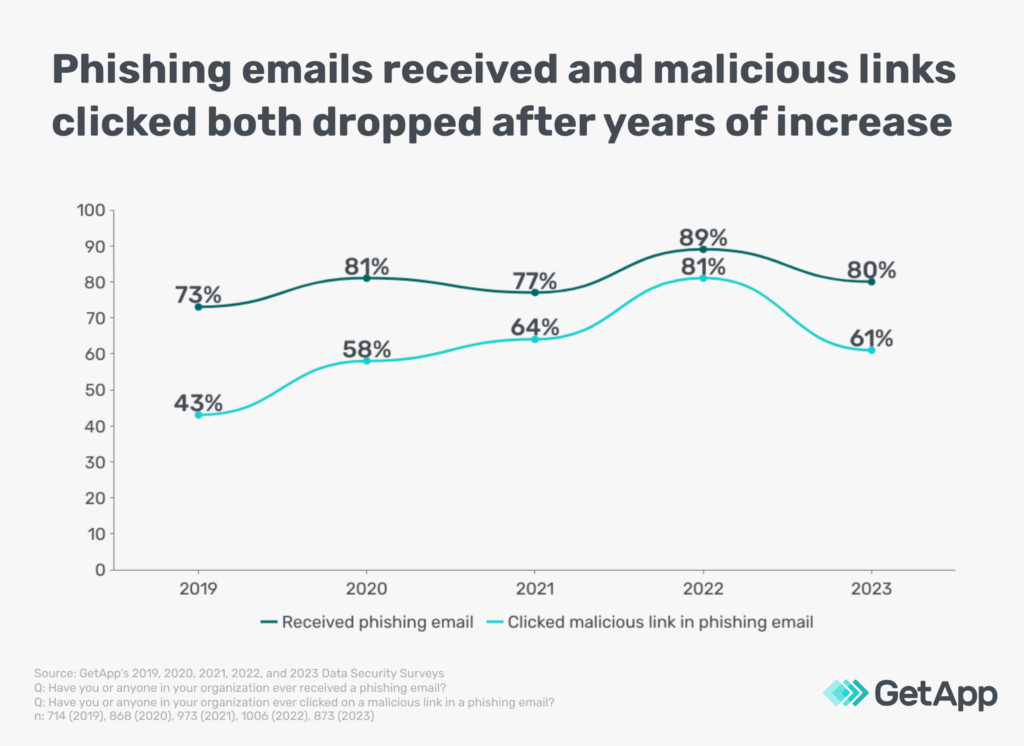

В прошлом году мы сообщали, что эффективность фишинга достигла критической отметки: 89% компаний получили фишинговые электронные письма, а 81% сообщили, что сотрудник перешел по вредоносной ссылке в одном из них, и в этом году этот показатель снизился на 20 пунктов до 61%. Это многообещающая новость, которая, вероятно, частично связана с увеличением числа тестов на фишинг и тренингов по повышению осведомленности о безопасности, которые мы рассмотрим позже в отчете.

Хотя эти статистические данные улучшились по сравнению с поистине ужасными показателями 2022 года, они все еще довольно высоки, и фишинг остается главной угрозой для большинства предприятий. Еще раз повторяю, менеджеры по ИТ-безопасности считают продвинутые фишинговые атаки главной угрозой в 2024 году, поскольку схемы становятся все более целенаправленными, используют несколько платформ обмена сообщениями и используют искусственный интеллект для улучшения обмена сообщениями и распространения. Если вы ищете программное обеспечение для защиты электронной почты, которое поможет предотвратить фишинговые атаки, ознакомьтесь с нашими лидерами в категории безопасности электронной почты.

4. Атаки программ-вымогателей снижаются, поскольку скорость расшифровки почти удваивается

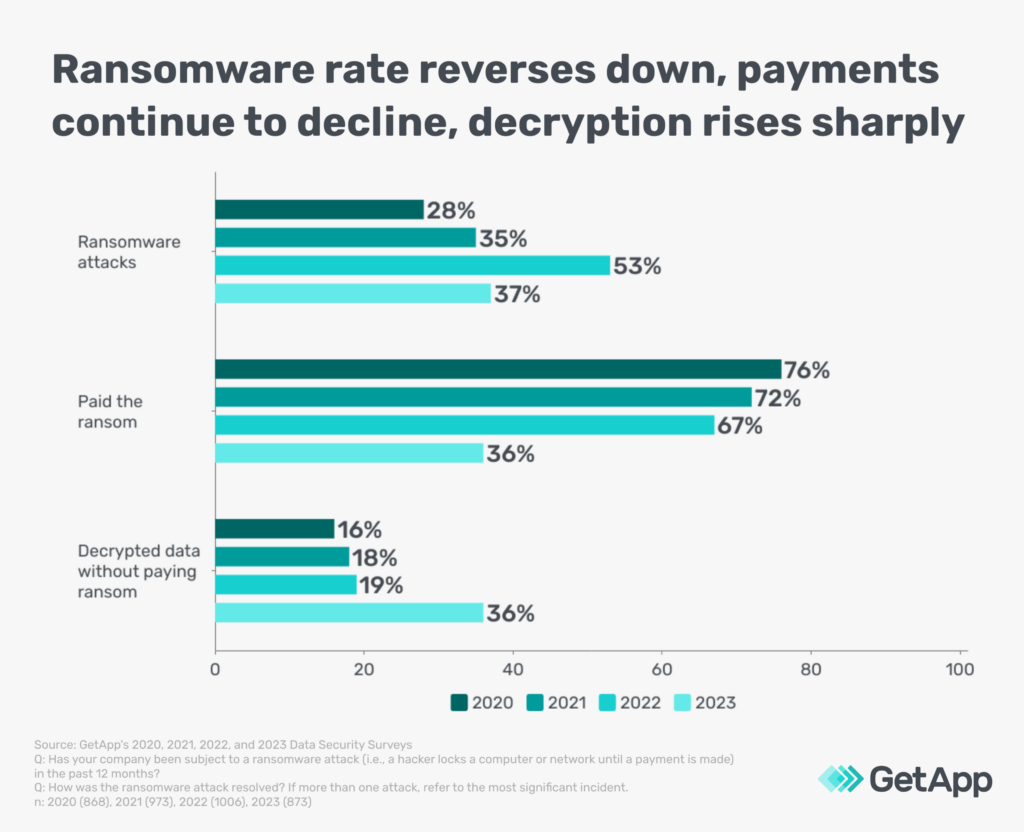

После нескольких лет увеличения объема и серьезности атак программ-вымогателей наткнулись на стену. Уровень программ-вымогателей, по-видимому, достиг максимума в 2022 году у 53% компаний и восстановился до 37%, ближе к уровню 2021 года (35%). Между тем, доля жертв, фактически выплачивающих выкуп, резко упала с 67% в прошлом году до всего 36% в этом году.

Отчасти причина в том, что все больше жертв могут расшифровывать программы-вымогатели, используя ключи, предоставленные охранными компаниями, правительственными учреждениями и такими источниками, как проект No More Ransomware. В то же время компании более подготовлены к реагированию на атаки программ-вымогателей (о чем свидетельствует растущее внедрение планов реагирования на инциденты) и находят для себя варианты помимо простого вымогательства.

За последний год несколько известных банд, занимающихся вымогательством как услугой, таких как Conti и Hive, были уничтожены, расформированы или разделены на более мелкие группы, поскольку правительства по всему миру выступили с инициативами по борьбе с ними, включая возглавляемую Австралией Международную целевую группу по борьбе с вымогателями. В сочетании с меньшим количеством выплат это означает, что многие банды программ-вымогателей теряют финансирование, необходимое им для продолжения деятельности.

Другим фактором является то, что некоторые банды программ-вымогателей, вероятно, изменили свою стратегию. Мы сообщили об эволюции программ-вымогателей в многоцелевую атаку, связанную с кражей данных, и вполне возможно, что многие банды программ-вымогателей перешли к простой краже данных и вымогательству без сложностей шифрования данных. Как бы то ни было, не исключено, что в ближайшем будущем мы увидим возрождение программ-вымогателей в той или иной форме.

5. Привилегии доступа к данным становятся все более ограниченными

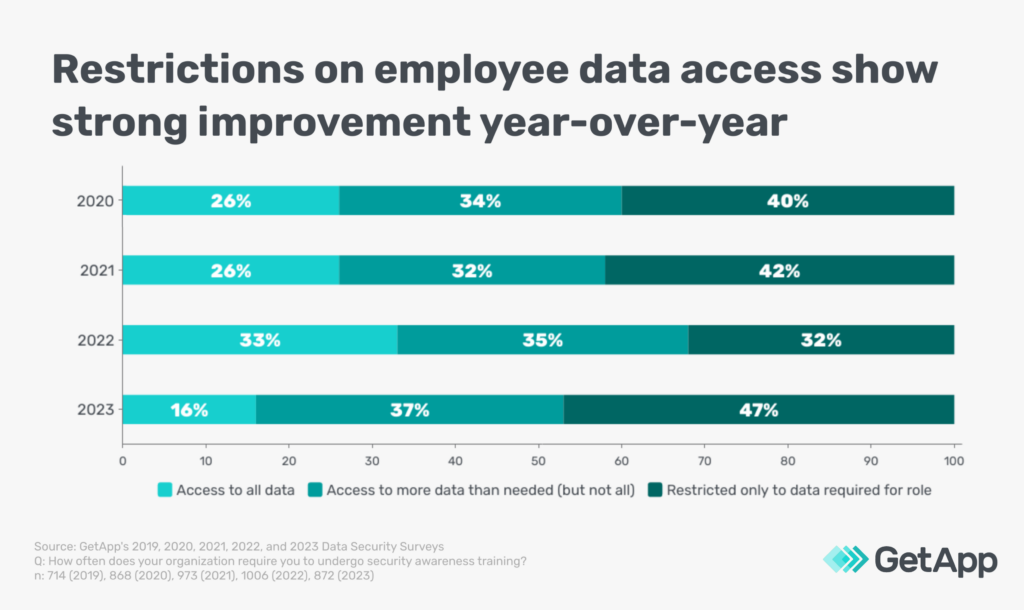

В течение нескольких лет наш опрос показал, что количество компаний, ограничивающих доступ сотрудников к данным, остается относительно стабильным, но результаты этого года указывают на сдвиг в сторону большего ограничения данных. Только 16% компаний предоставляют сотрудникам доступ ко всем данным компании, что более чем на 50% меньше, чем в прошлом году. Эта стратегия является ключом к смягчению всех угроз безопасности, гарантируя, что доступ к некоторой части вашей сети не означает доступа ко всей ней.

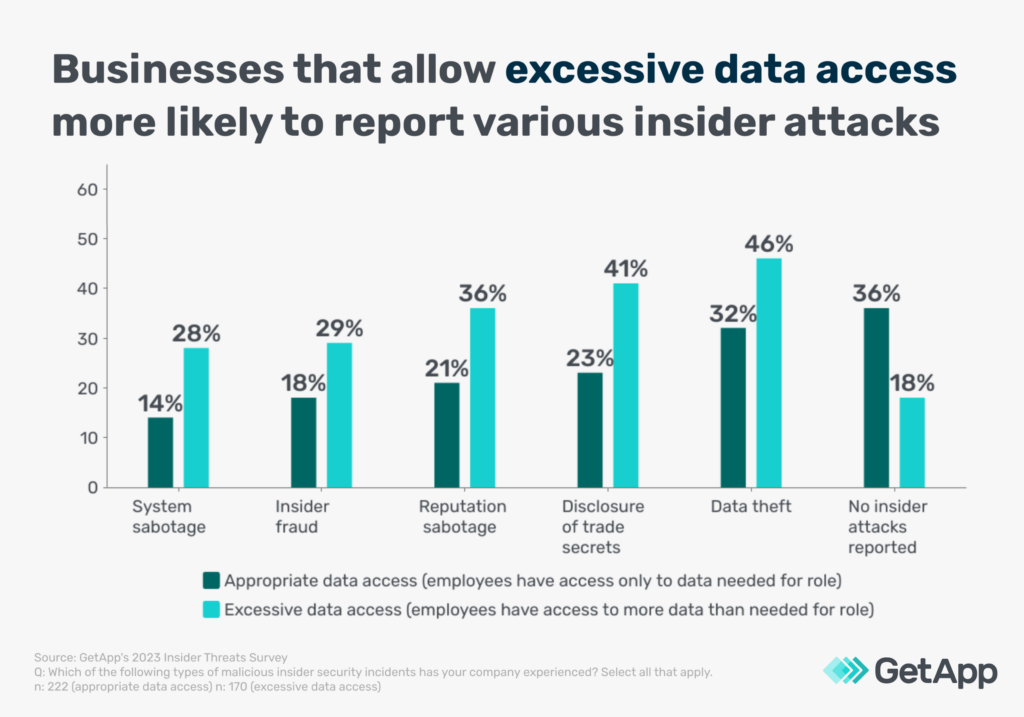

Чтобы проиллюстрировать разницу, которую это может иметь для безопасности вашей компании, результаты проведенного GetApp в 2023 году опроса по инсайдерским угрозам **** показывают резкие различия между компаниями, которые надлежащим образом ограничивают доступ к данным, и теми, которые допускают чрезмерный доступ к данным сотрудников (т. Е. больший доступ, чем требуется для роли). У компаний, которые ограничивают данные, в два раза больше шансов вообще избежать инсайдерских атак.

6. Тренинги по повышению осведомленности в области безопасности как никогда распространены

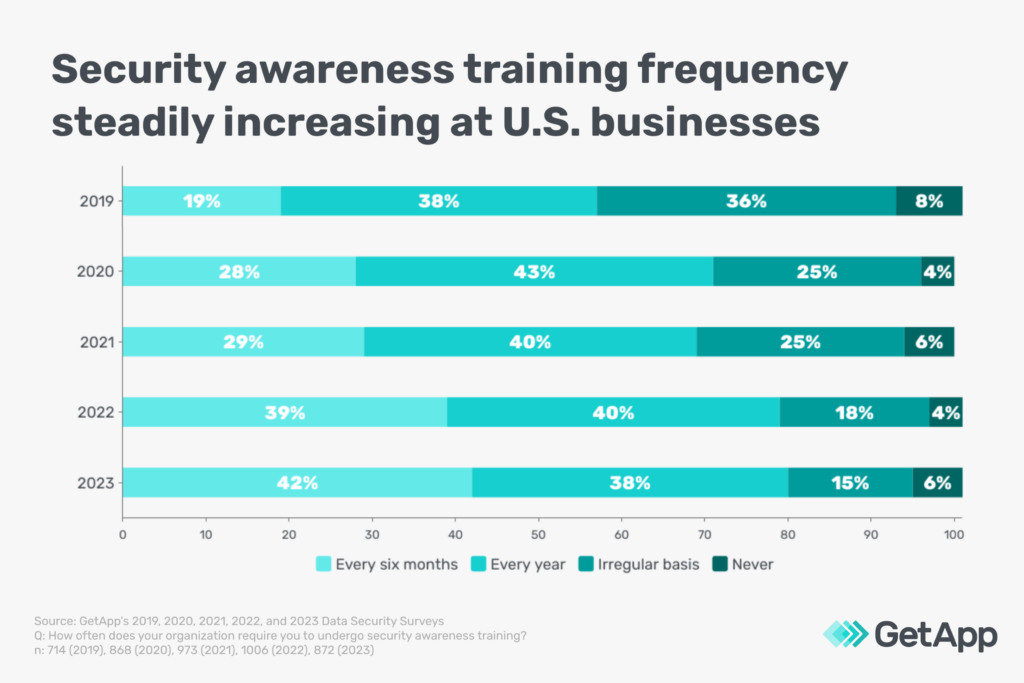

Все предприятия должны регулярно проводить тренинги по вопросам безопасности, в идеале дважды в год. Число предприятий, которые проводят тренинги по вопросам безопасности каждые шесть месяцев, более чем удвоилось за последние четыре года и продолжает расти устойчивыми темпами.

Число компаний, которые проводят обучение на нерегулярной основе, резко сократилось, сократившись с 36% в 2019 году до всего лишь 15% в 2023 году. Конечно, всегда найдется небольшая группа компаний, которые отказываются проводить какие-либо тренинги по безопасности, обычно около четырех-шести процентов.

Поддерживайте динамику, укрепляя свою человеческую защиту

Как всегда, ваше самое слабое звено безопасности — это ваши сотрудники. Хотя эффективность фишинга, похоже, снизилась, это по-прежнему является главной заботой менеджеров по ИТ-безопасности в преддверии 2024 года, и крайне важно быть в курсе возникающих фишинговых угроз и схем БЭК, которые все больше дополняются искусственным интеллектом. Это означает обучение сотрудников методам социальной инженерии, что, как показывает наш опрос, делает только каждая третья компания (34%).

Также вызывает беспокойство тот факт, что 59% сотрудников продолжают повторно использовать пароли, и это число за последние годы изменилось всего на один-два процента. Повторное использование паролей приводит к многочисленным уязвимостям и кибератакам, таким как захват учетных записей, и должно быть решительно пресечено. Сосредоточьтесь на применении политики надежных паролей и, по возможности, переходите к замене паролей более безопасными вариантами, такими как биометрические данные или физические ключи безопасности.

Чтобы повысить безопасность, также не забудьте:

-

Подтверждайте все переводы средств и запросы конфиденциальных данных с помощью вторичных средств связи.

-

Проверьте способности своих сотрудников выявлять фишинговые схемы.

-

Убедитесь, что все сотрудники знают, как официально сообщить о предполагаемой кибератаке.

-

Разработайте план реагирования на инциденты для предотвращения программ-вымогателей и других кибератак.

-

Регулируйте доступ сотрудников к данным, чтобы предотвратить ненужные уязвимости.

-

Каждые шесть месяцев проводите тренинги по повышению осведомленности о безопасности для всех сотрудников.

Как показывают наши данные, компании вкладывают больше ресурсов в защиту данных и видят результаты. Но мы не уверены — если мы чему-то и научились за эти годы, так это тому, что киберпреступники, как правило, перегруппировываются и становятся сильнее, чем когда-либо, так что сейчас не время сдаваться.