Государственный департамент США в значительной степени не смог внедрить эффективную программу по борьбе с рисками кибербезопасности, пришли к выводу аудиторы в отчете на прошлой неделе. Это означает, что важнейшее подразделение американского правительства потенциально широко открыто для кибератак, которые оно, возможно, не сможет идентифицировать или остановить.

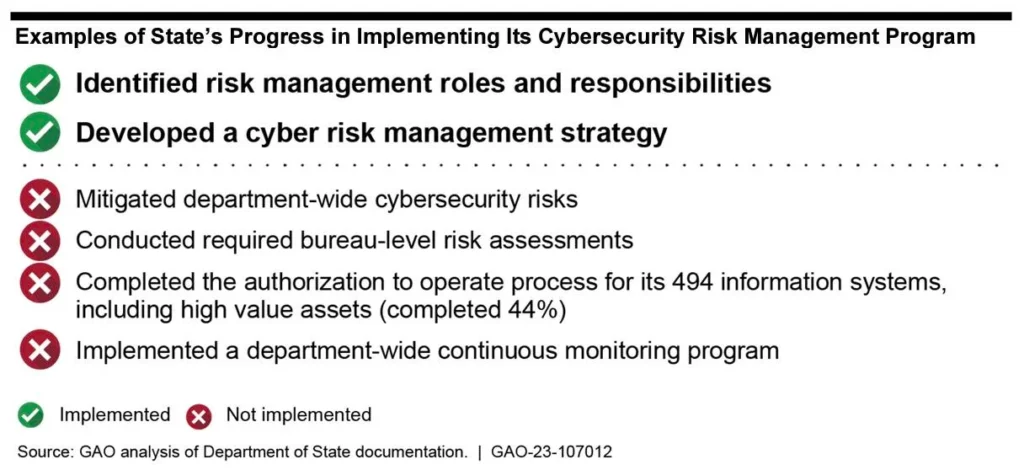

Государственный департамент, который занимается дипломатией и внешней политикой США, разработал стратегию управления рисками для своей ИТ-безопасности, сказали в Government Accountability Office (GAO), и на этом, по сути, департамент сдался. В результате риски в масштабах всего департамента на самом деле необязательно были снижены, общая программа мониторинга отсутствует, а ИТ-инфраструктура, используемая департаментом, возможно, не была должным образом защищена.

«Пока департамент не осуществит необходимые действия по управлению рисками, у него нет уверенности в том, что его средства контроля безопасности работают должным образом», — говорится в отчете GAO. «Более того, государство, вероятно, не в полной мере осведомлено об уязвимостях и угрозах информационной безопасности, влияющих на будущие операции».

Все еще предстоит проделать небольшую работу по внедрению этой программы управления рисками… Выводы аудиторов после изучения прогресса Госдепартамента … Нажмите, чтобы увеличить

Госдепартамент был в числе федеральных правительственных учреждений, у которых данные были украдены предполагаемыми китайскими шпионами, когда шпионам удалось получить доступ к почтовым сервисам Microsoft, используемым дядей Сэмом. Около 60 000 несекретных сообщений, принадлежащих государственным чиновникам, были украдены злоумышленниками, сказали в департаменте.

«Департамент серьезно относится к своей ответственности за защиту своей информации и постоянно предпринимает шаги для обеспечения защиты информации», — сообщил The Register представитель Госдепартамента. «Как и любая крупная организация с глобальным присутствием, мы внимательно следим за условиями кибербезопасности».

Хотя маловероятно, что лучшие навыки в области кибербезопасности в Госдепартаменте могли напрямую предотвратить кражу электронной почты через учетные записи Microsoft из-за грубых ошибок самого гиганта Azure, эта проблема служит иллюстрацией, казалось бы, плохого состояния кибербезопасности правительства США. GAO обращало на это внимание ранее, заявив в январе, что почти 60 процентов рекомендаций по безопасности, которые оно давало с 2010 года, еще предстоит выполнить.

И внедрять его должен Госдепартамент, потому что там дела потенциально действительно плохи. «Срок службы некоторых установок программного обеспечения операционной системы истек более 13 лет назад», на самом деле, плохо.

Наряду со своими устаревшими операционными системами государство эксплуатирует 23 689 систем и 3102 «установки программного обеспечения для сетевых и серверных операционных систем», срок службы которых истек. С таким количеством устаревших систем в своих сетях государственная ИТ-инфраструктура очень восприимчива к известным эксплойтам и может быть «неспособна полностью обнаруживать, расследовать и смягчать инциденты, связанные с кибербезопасностью», предупредило GAO.

Федеративный беспорядок

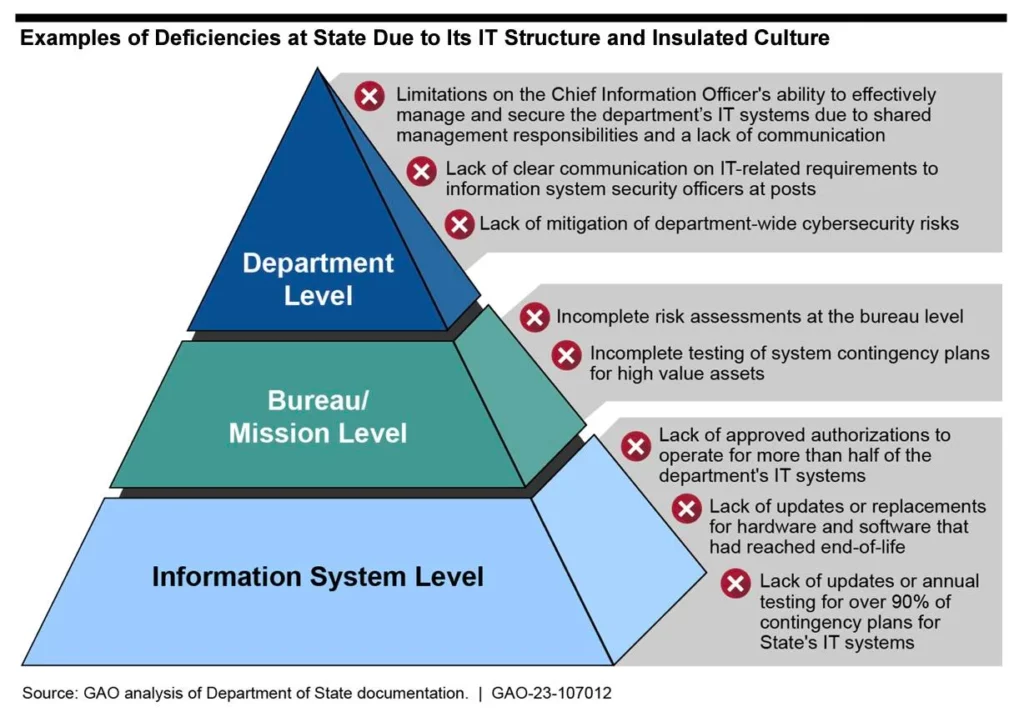

Значительная часть вины за неудачи в планировании кибербезопасности Госдепартамента ложится, по крайней мере, согласно GAO, на федеративную структуру штата, которая распределяет обязанности по управлению ИТ между ИТ-директором департамента и другими подразделениями. организации.

Такой способ ведения бизнеса «ограничивает способность ИТ-директора эффективно контролировать состояние ИТ-безопасности департамента», — сказал GAO, что только усугубляется «изолированной культурой» (например, различные государственные бюро работают в основном независимо), что привело к проблемам со связью.

По словам GAO, недостатки в безопасности Госдепартамента из-за его изолированной культуры … Нажмите, чтобы увеличить

В качестве одного из примеров GAO заявила, что в базе данных управления корпоративной конфигурацией Госдепартамента (ECM), используемой для отслеживания ИТ-активов и инвентарных запасов, используемых департаментом, отсутствуют сведения о различных используемых аппаратных средствах и программном обеспечении, поскольку она ограничена документированием материалов, специфичных только для одной операционной системы. Кроме того, база данных ECM не была настроена на сбор данных с 20 дипломатических аванпостов, что означает, что все их сетевые активы отсутствуют. Департамент также не собирает сетевые данные, которые пересекают его брандмауэры, обнаружил GAO.

Сбой связи в Госдепартаменте также означает, что вопреки его системе управления рисками, в которой указано, что ИТ-директор должен предоставлять или отклонять запросы на развертывание и эксплуатацию систем, около 56 процентов таких систем работали без надлежащего разрешения, в том числе 15 ценных активов и семь систем высокого риска.

Продолжайте нарушать

Выводы GAO суровы. Если эти проблемы не будут устранены, это потенциально откроет сезон для одного из самых важных агентств в американском правительстве.

«Защита информации и систем, которые поддерживают миссию государства, имеет решающее значение для способности департамента эффективно управлять своими рисками в области кибербезопасности», — заявила GAO, отметив, что прогресса, достигнутого в последние годы, было недостаточно, чтобы привести Госдепартамент в форму.

Поскольку оно не внедрило стратегию непрерывного мониторинга, государство не сможет полностью понять степень своих рисков; аналогичным образом, поскольку оно не внедрило процесс реагирования на инциденты и использует устаревшие системы, государство не в состоянии эффективно обнаруживать уязвимости и реагировать на них «до того, как они станут инцидентами».

GAO предоставило Государственному департаменту 15 рекомендаций, которые, как вы можете ожидать, касаются реализации различных элементов его запланированной стратегии управления киберрисками, которые бездействовали с момента разработки.

Но это еще не все — из-за деликатного характера многих выводов GAO заявила, что позже выпустит отчет ограниченного распространения, посвященный «техническим недостаткам контроля безопасности в государственной ИТ-инфраструктуре». В этом отчете, по словам GAO, будет подробно описано 40 недостатков, выявленных в трех бюро Госдепартамента и на 16 должностях, и содержится «около 500» рекомендаций. Другими словами, пожалейте бедных ИТ-сотрудников, которые поддерживают этих дипломатов.