Удаленные данные 2,6 миллионов пользователей DuoLingo были опубликованы на хакерском форуме, что позволило субъектам угрозы проводить целевые фишинговые атаки с использованием открытой информации.

Duolingo — один из крупнейших сайтов по изучению языков в мире, насчитывающий более 74 миллионов пользователей ежемесячно по всему миру.

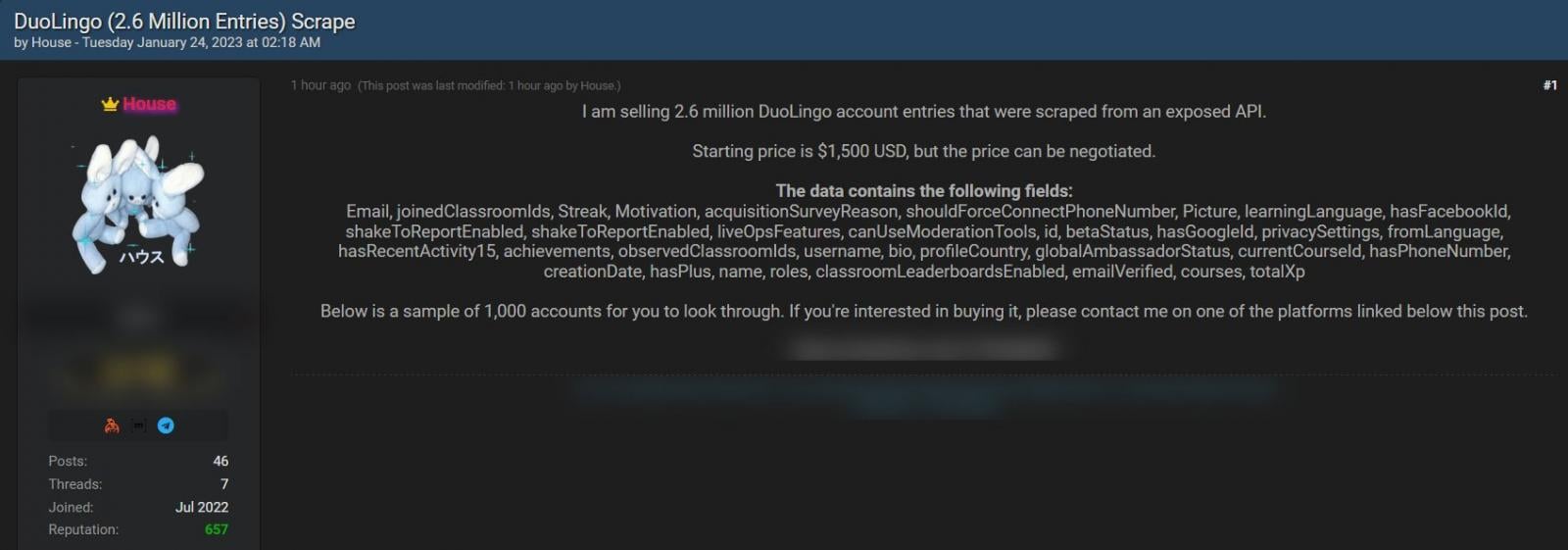

В январе 2023 года кто-то продавал удаленные данные 2,6 миллиона пользователей DuoLingo на закрытом хакерском форуме Breached за 1500 долларов.

Эти данные включают в себя смесь общедоступных логинов и реальных имен, а также непубличную информацию, включая адреса электронной почты и внутреннюю информацию, связанную с сервисом DuoLingo.

В то время как настоящее имя и логин общедоступны как часть профиля пользователя Duolingo, адреса электронной почты вызывают большее беспокойство, поскольку они позволяют использовать эти общедоступные данные в атаках.

Источник: Каналы Falcon

Когда данные были выставлены на продажу, DuoLingo подтвердила TheRecord, что они были удалены из общедоступной информации профиля и что они изучают, следует ли принимать дополнительные меры предосторожности.

Однако Duolingo не обратила внимания на тот факт, что адреса электронной почты также были указаны в данных, которые не являются общедоступной информацией.

Как впервые было замечено VX-Underground, собранные данные о 2,6 миллионах пользователей были опубликованы вчера в новой версии Взломанного хакерского форума за 8 кредитов сайта стоимостью всего 2,13 доллара.

«Сегодня я загрузил Duolingo Scrape, чтобы вы могли скачать, спасибо за чтение и наслаждайтесь!», — говорится в сообщении на хакерском форуме.

Эти данные были очищены с использованием открытого интерфейса прикладного программирования (API), которым открыто делятся по крайней мере с марта 2023 года, при этом исследователи пишут в твиттере и публично документируют, как использовать API.

API позволяет любому ввести имя пользователя и получить выходные данные в формате JSON, содержащие информацию об общедоступном профиле пользователя. Однако также возможно ввести адрес электронной почты в API и подтвердить, связан ли он с действительной учетной записью DuoLingo.

Этот API позволил скребку ввести в API миллионы адресов электронной почты, которые, вероятно, были обнаружены при предыдущих утечках данных, и подтвердить, принадлежат ли они учетным записям DuoLingo. Затем эти адреса электронной почты были использованы для создания набора данных, содержащего общедоступную и непубличную информацию.

Другой участник угрозы поделился своим собственным описанием API scrape, указав, что субъекты угрозы, желающие использовать данные в фишинговых атаках, должны обращать внимание на определенные поля, которые указывают, что пользователь DuoLingo имеет больше прав, чем обычный пользователь, и, следовательно, являются более ценными целями.

BleepingComputer связался с DuoLingo с вопросами о том, почему API все еще общедоступен, но не получил ответа на момент этой публикации.